您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

SSH 由 IETF 的網絡小組(Network Working Group)所制定;SSH 為建立在應用層基礎上的安全協議。SSH 是目前較可靠,專為遠程登錄會話和其他網絡服務提供安全性的協議。利用 SSH 協議可以有效防止遠程管理過程中的信息泄露問題。SSH最初是UNIX系統上的一個程序,后來又迅速擴展到其他操作平臺。SSH在正確使用時可彌補網絡中的漏洞。SSH客戶端適用于多種平臺。幾乎所有UNIX平臺—包括HP-UX、Linux、AIX、Solaris、Digital UNIX、Irix,以及其他平臺,都可運行SSH。

傳統的網絡服務程序,如:ftp、pop和telnet在本質上都是不安全的,因為它們在網絡上用明文傳送口令和數據,別有用心的人非常容易就可以截獲這些口令和數據。而且,這些服務程序的安全驗證方式也是有其弱點的, 就是很容易受到“中間人”(man-in-the-middle)這種方式的對待。所謂“中間人”的對待方式, 就是“中間人”冒充真正的服務器接收你傳給服務器的數據,然后再冒充你把數據傳給真正的服務器。服務器和你之間的數據傳送被“中間人”一轉手做了手腳之后,就會出現很嚴重的問題。通過使用SSH,你可以把所有傳輸的數據進行加密,這樣"中間人"這種對待方式就不可能實現了,而且也能夠防止DNS欺騙和IP欺騙。使用SSH,還有一個額外的好處就是傳輸的數據是經過壓縮的,所以可以加快傳輸的速度。SSH有很多功能,它既可以代替Telnet,又可以為FTP、PoP、甚至為PPP提供一個安全的"通道" 。

ssh命令文件位置 /usr/sbin/sshd

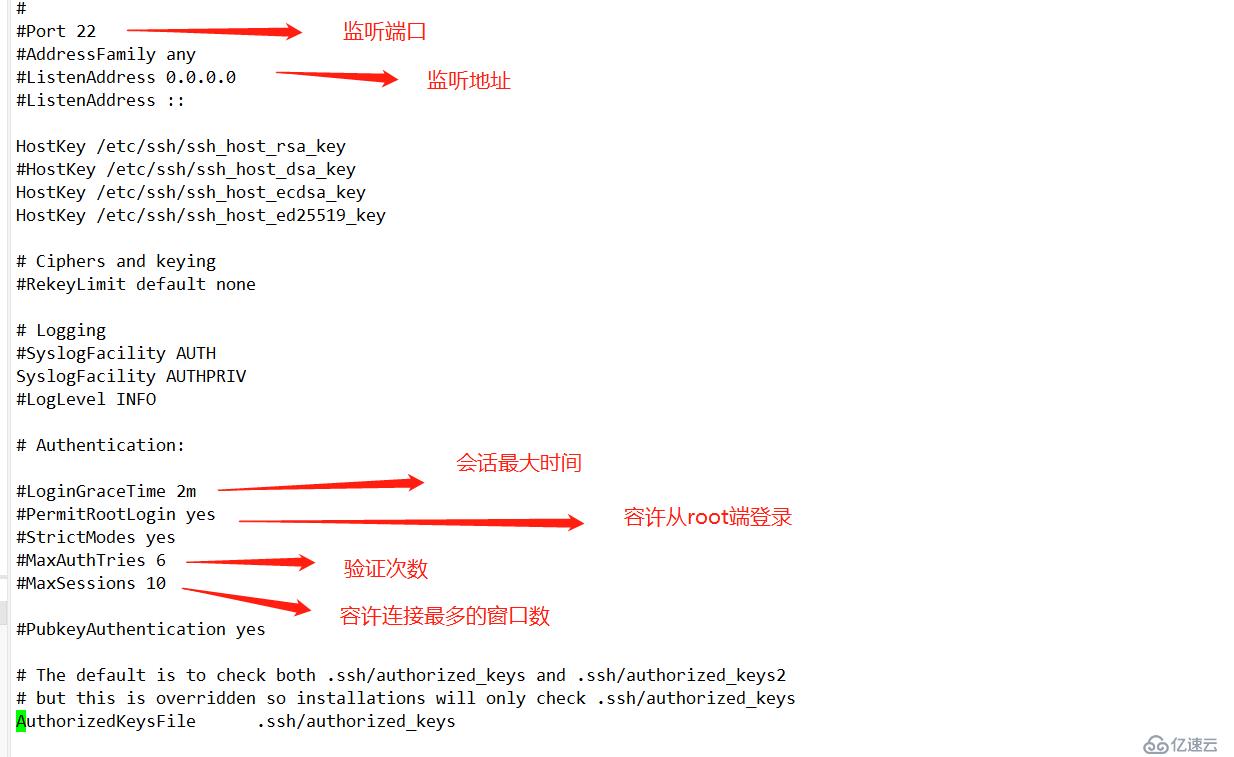

ssh服務端配置文件位置 /etc/ssh/sshd_config

ssh客戶端配置文件位置 /etc/ssh/sshd_config

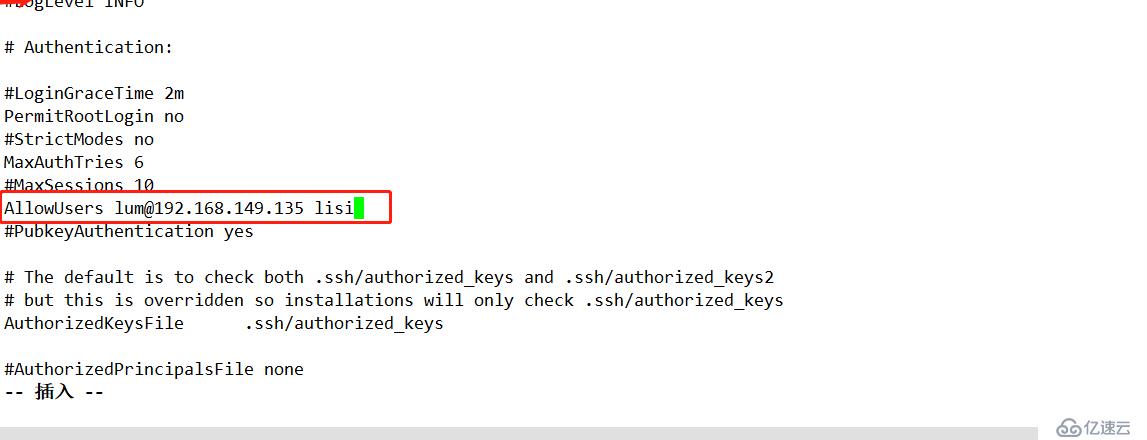

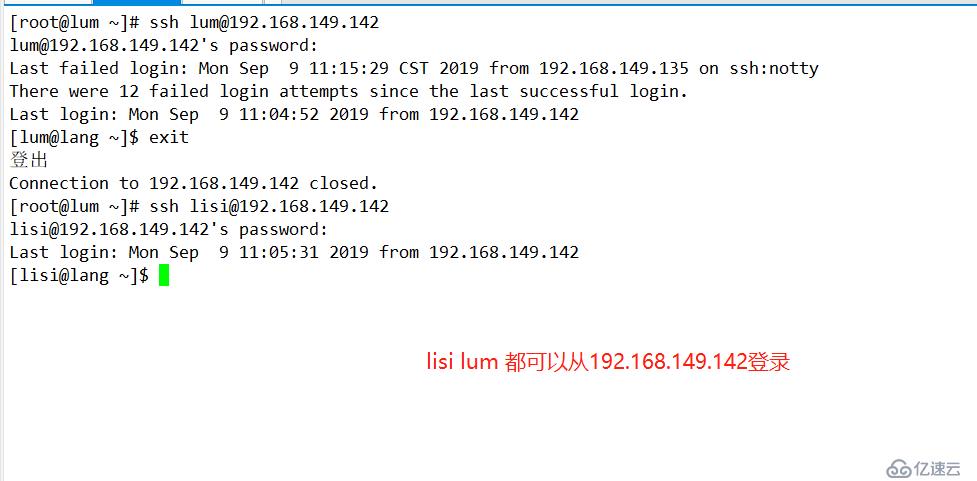

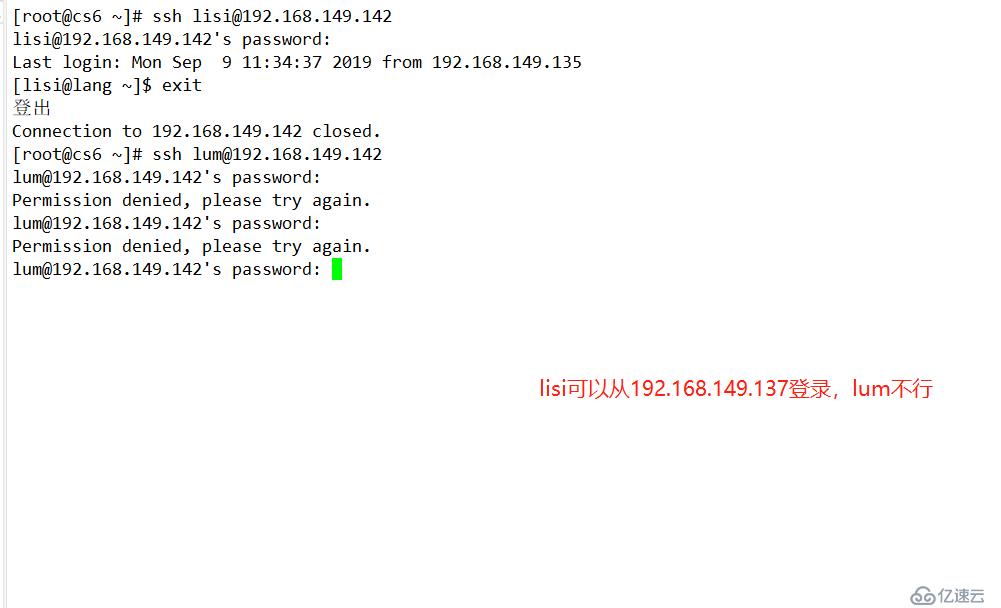

登錄權限設置

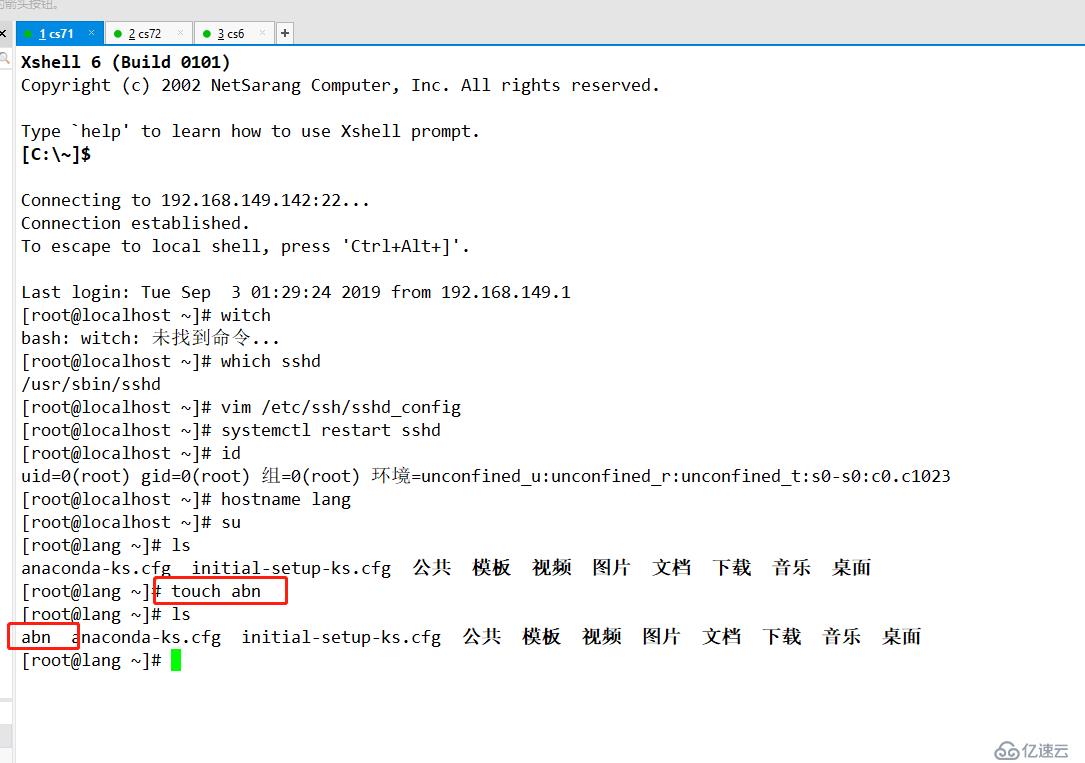

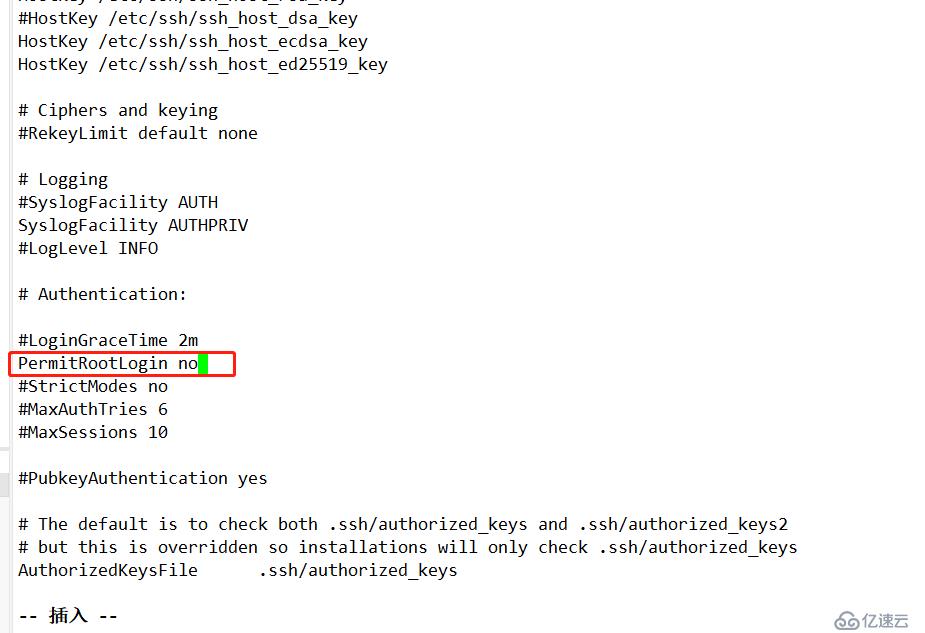

進入服務端配置文件,查看配置文件

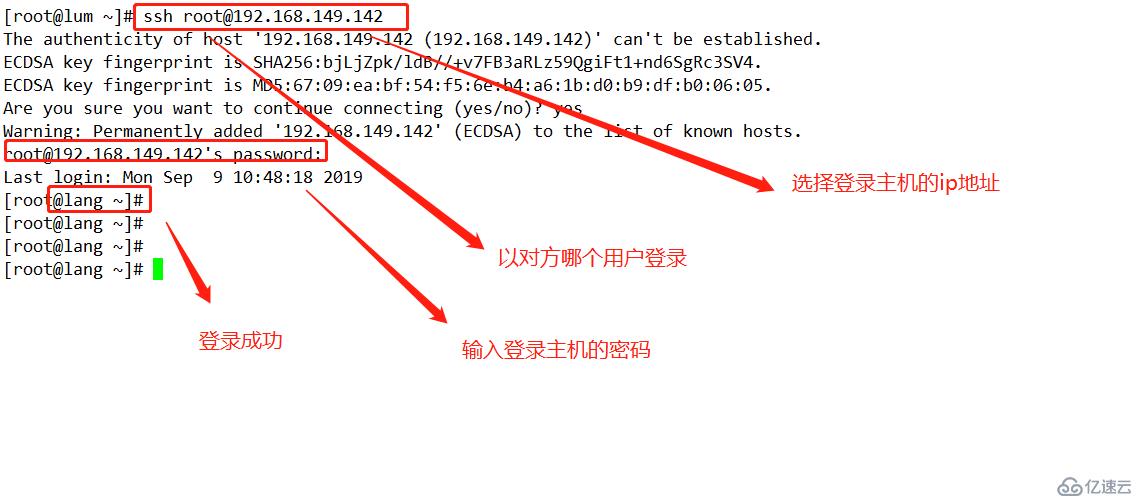

去除注釋permitrootlogin ,容許root用戶登錄,重啟服務

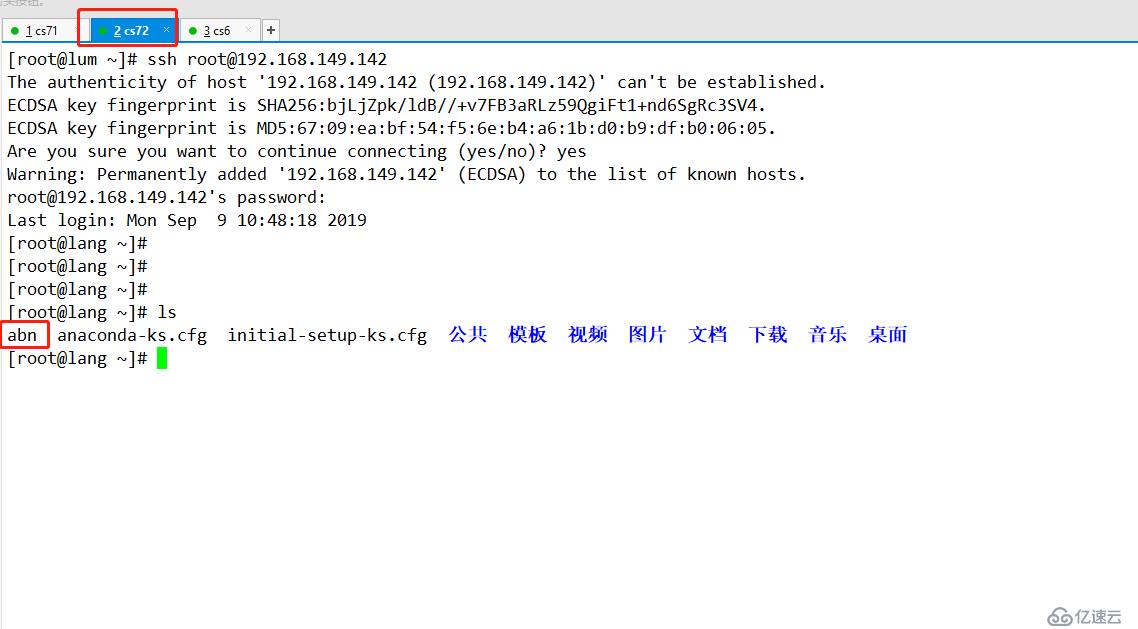

創建文件夾驗證

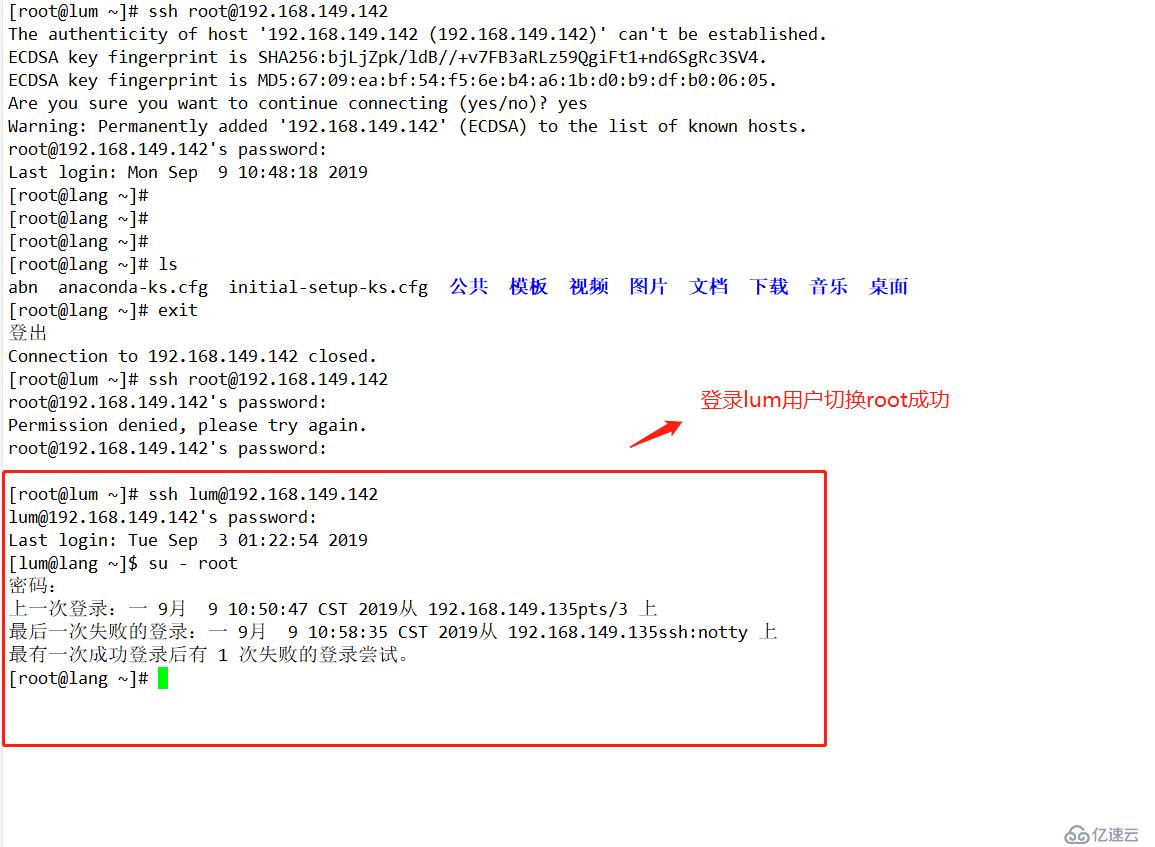

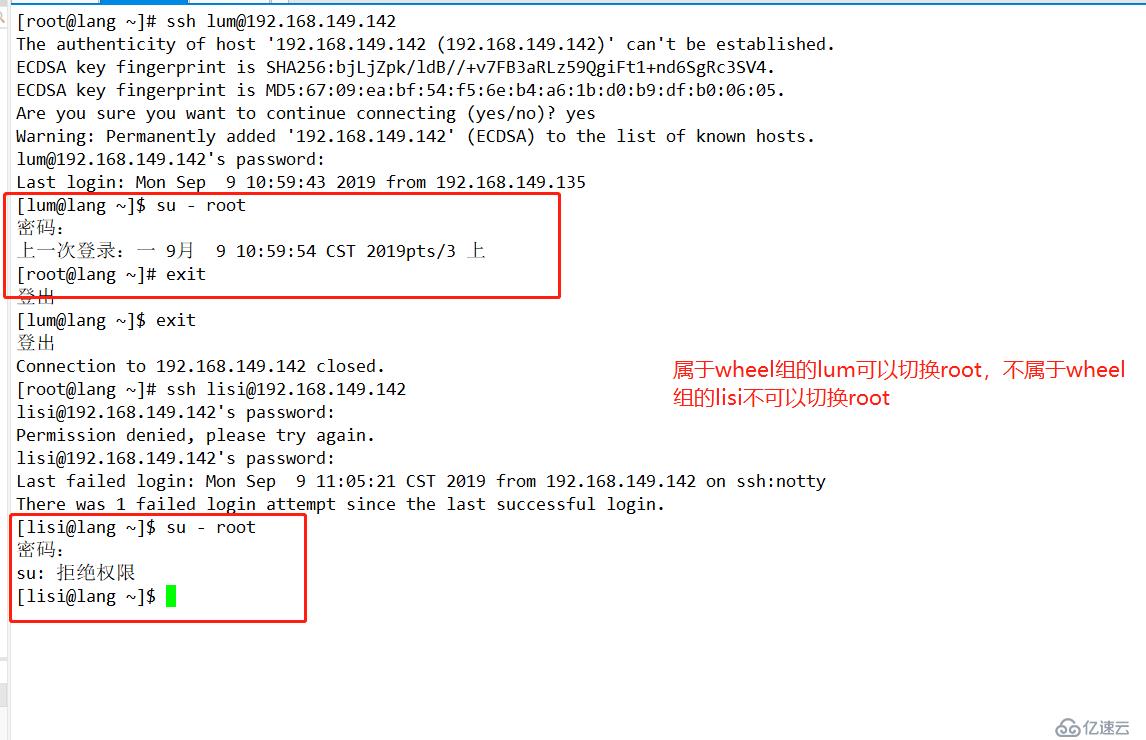

如果不希望用戶以root端登錄,只需將permitrootlogin yes 改為no,但其中也有一個問題,登錄方可以用別的用戶作為跳板登錄root

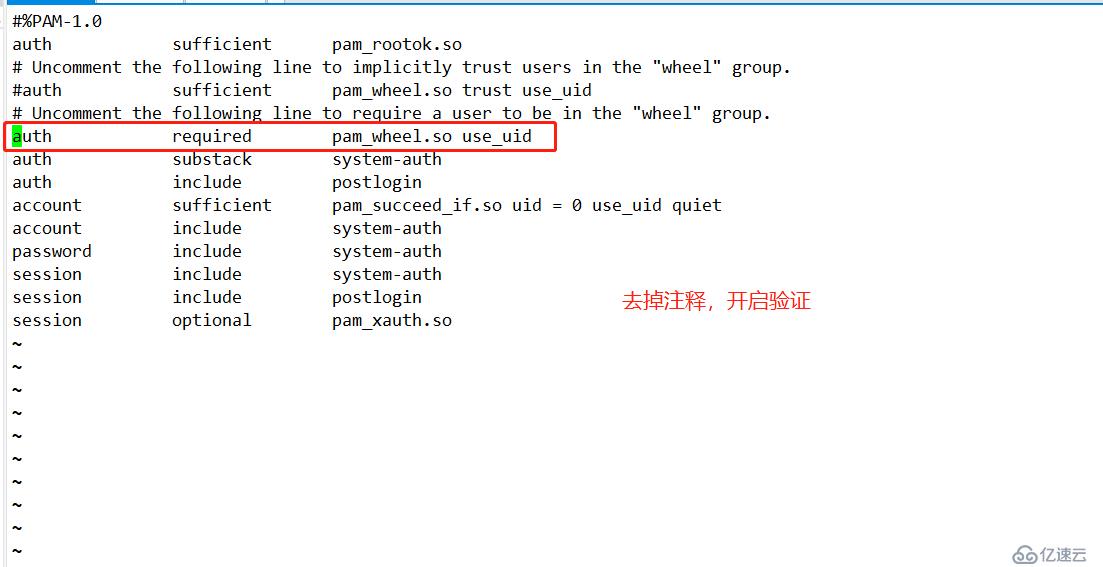

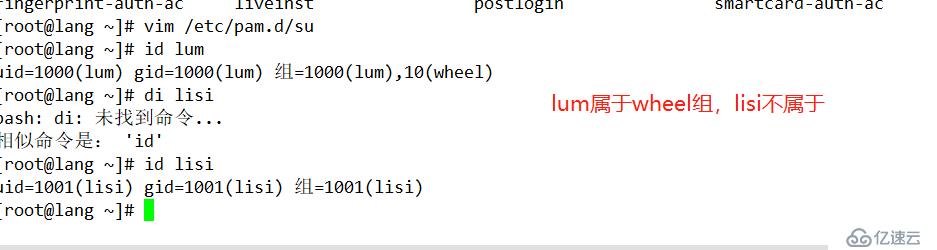

如果想要解決這種問題,可以啟用之前提過的pam模塊驗證

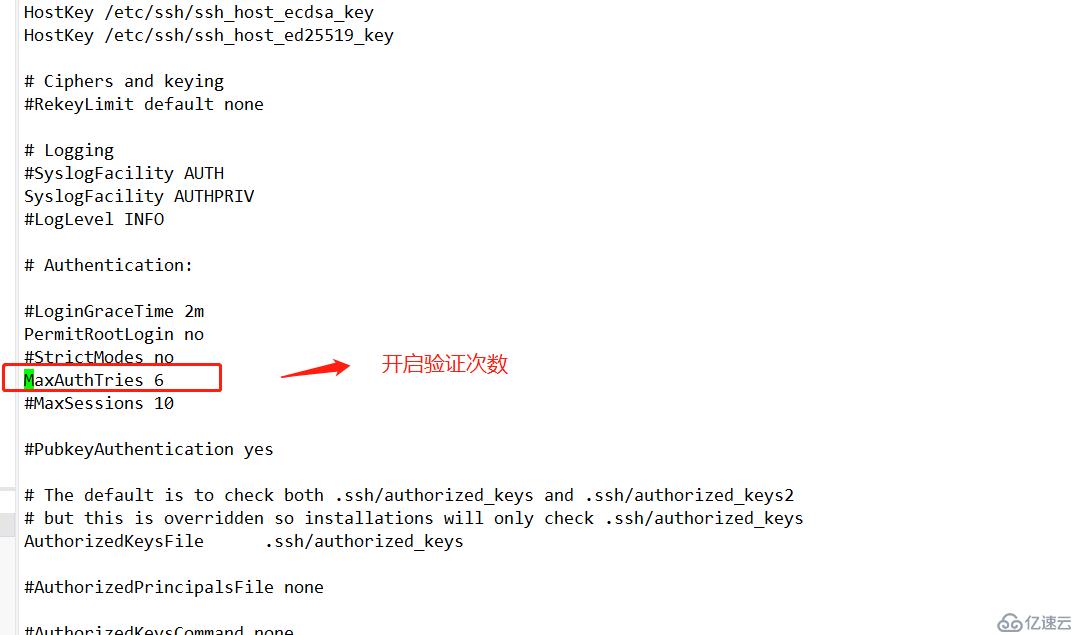

設置驗證次數

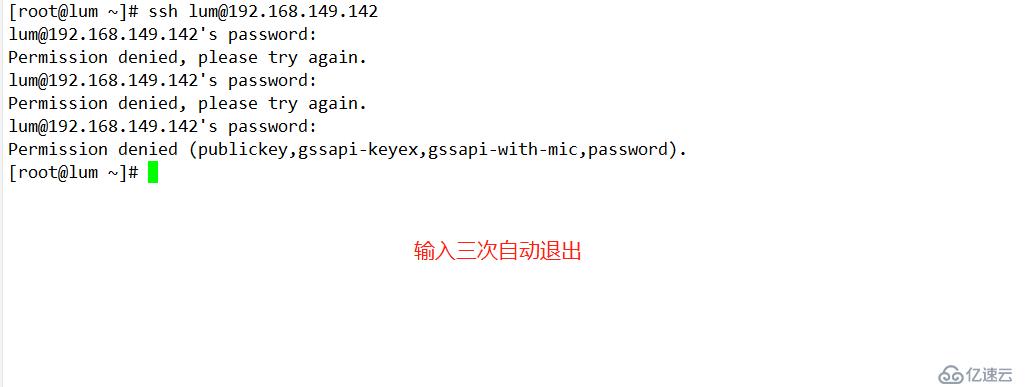

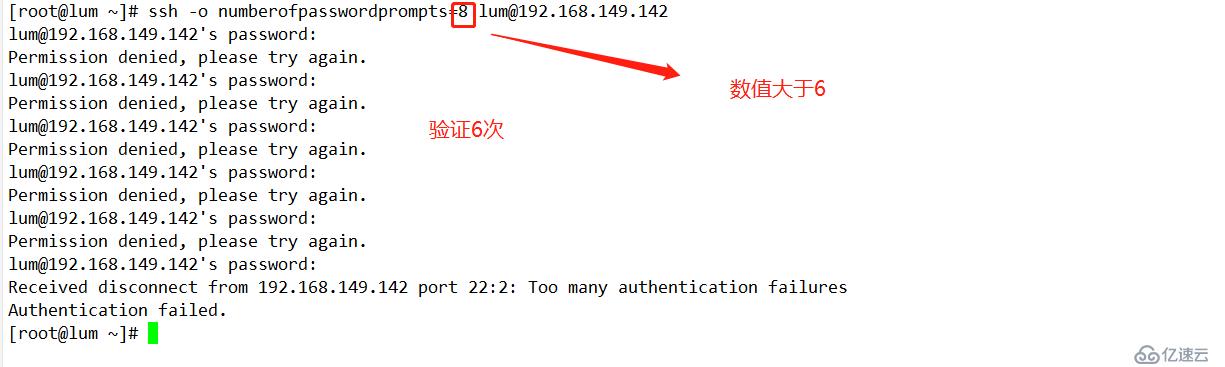

驗證可知,只輸錯了三次密碼就退出了嘗試登錄界面,并不是配置文件中設置的六次,如果想讓配置文件中六次生效,就需要下面這個命令

黑白名單

AllowUsers 白名單

DenyUsers 黑名單

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。