您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

一、遠程連接

1、windowsèLinux

工具:ssh、vnc

連接方式: ssh 目標主機IP

ssh root@目標主機IP

ssh 秘鑰 + 密碼登錄

ssh 秘鑰(禁止密碼)

連接 ssh -p (小寫) 10123 root@目標主機IP

上傳 scp -P (大寫) 10123 root@目標主機IP :/tmp

上傳下載 sftp -oPort=10123 root@目標主機IP

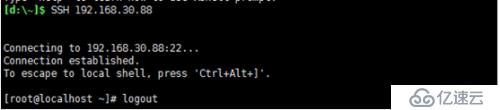

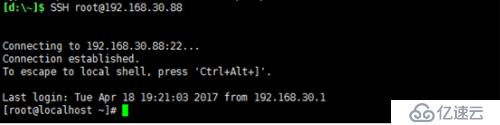

ssh 連接方式:

a、ssh 目標主機IP

b 、ssh root@目標主機IP

(一般實際中使用的是其他的普通用戶,不能使用root)

vnc 連接方式:

需要安裝兩個rpm軟件包在Linux客戶端:tigervnc ,tigervnc-server

安裝 mount /dev/sr0 /mnt

yum –y install tigervnc tigervnc-server

配置密碼 vncpasswd

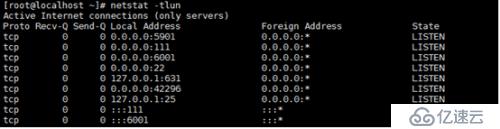

開啟服務 vncserver 并查看對應的端口是否開啟5901和6001

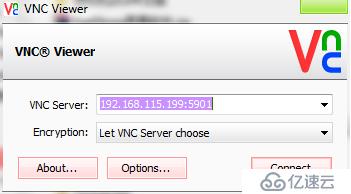

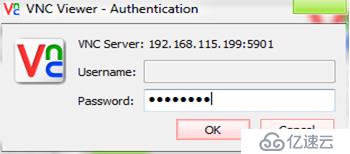

Win 上使用VNC—64位連接

注:此處只能使用5901端口連接,6001端口連接不上

輸入前面設置的vncpasswd的密碼

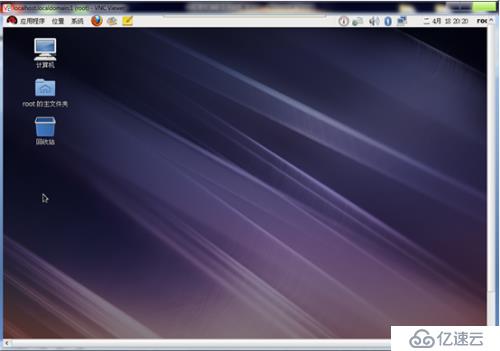

成功顯示Linux系統的桌面

2、Linuxèwindows (此時的Linux必須安裝桌面化系統)

注:Linuxèwindows連接方式在win10中連接很難成功,此處以winserver 08為例

安裝rpm軟件包 rdesktop

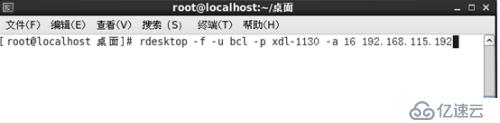

使用命令 :rdesktop –f -u 用戶名 -p 密碼 -a 16

-f 連接win后全屏

-u win系統的用戶名

-p win系統的對應密碼

-a 屏幕色分為16色

連接

rdesktop -f -u bcl -p 密碼 -a 16 192.168.115.192

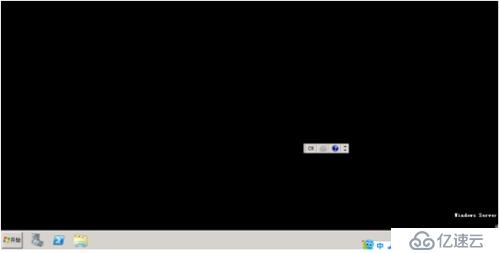

連接后(不顯示桌面,與系統硬件配置,原桌面的分辨率有關)

二、秘鑰連接

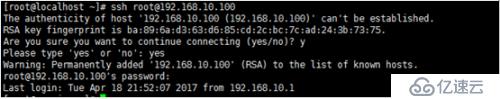

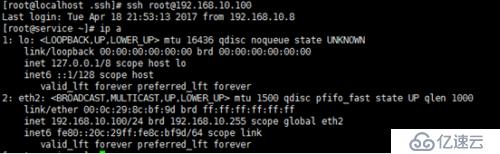

使用兩臺虛擬機192.168.10.8 192.168.10.100

使用192.168.10.8連接100時顯示如下:

RAS key顯示的為加密密鑰

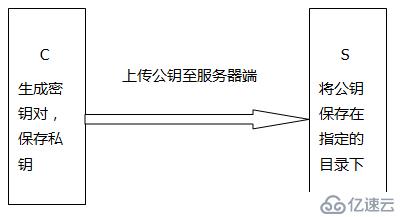

免密碼秘鑰登錄——步驟:

2、 將公鑰上傳至服務器端

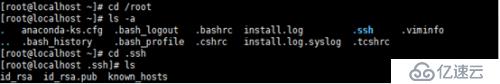

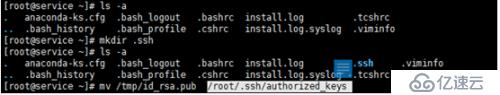

進入客戶端秘鑰保存目錄 /root/.ssh,id_rsa是私鑰,id_rsa.pub是公鑰

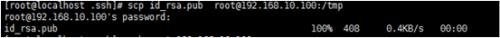

將公鑰上傳至服務器端192.168.10.100的 /tmp下,此處使用命令scp上傳文件

格式:scp 上傳的文件 登錄用戶@服務端IP:服務端目錄

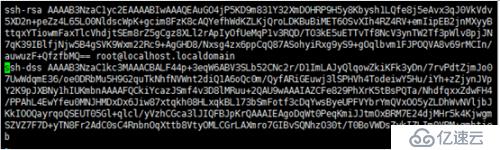

在服務器端100,在用戶家目錄下創建 .ssh目錄,并將公鑰改名為:authorized_keys并保存到相應的目錄 ~/.ssh(用戶家目錄)下

最后,重新啟動sshd服務 service sshd restart

3、 在客戶端10.8進行登錄驗證

注:

1、秘鑰的生成命令格式 ssh-keygen –t rsa (也可以為dsa)

2、公鑰保存在服務端,且保存位置為 用戶家目錄下的 .ssh 下

3、公鑰必須需改名為 :authorized_keys

4、若要秘鑰和密碼同時使用,則在建立密鑰時輸入服務端的登錄密碼

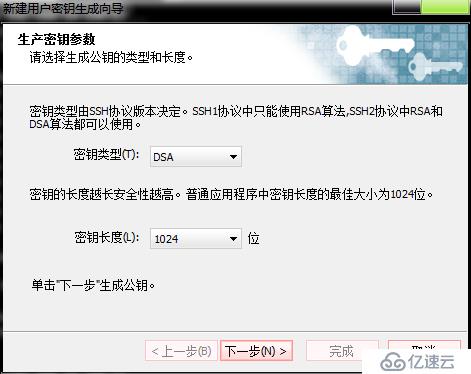

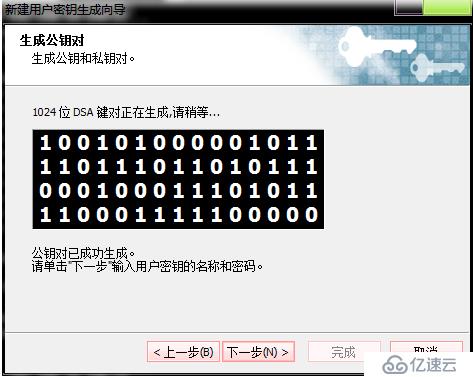

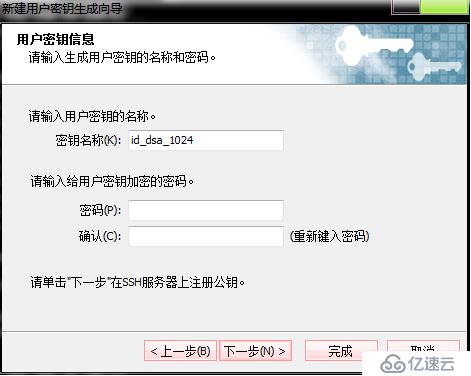

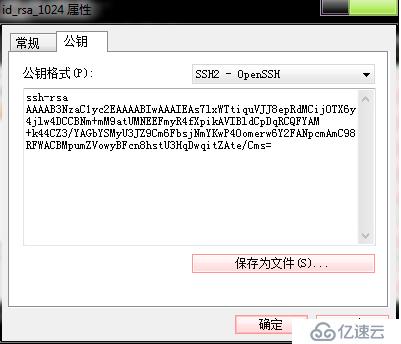

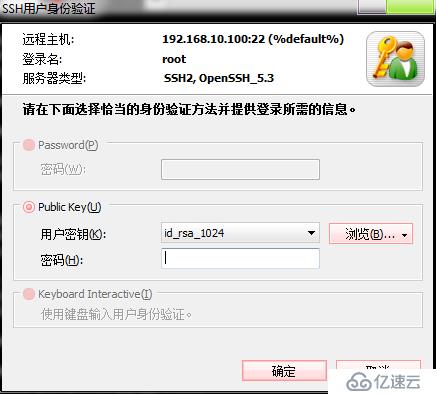

4、 Windows也是用秘鑰登錄

使用第三方工具Xshellè工具è新建用戶密鑰生成向導è生成秘鑰(不要寫密碼)

此處密碼可以寫也可以不寫

將公鑰復制粘貼到服務器的 /root/.ssh/authorized_keys 中

重啟服務配置文件 service sshd restart

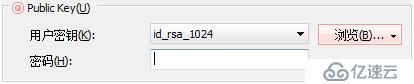

注:在配置完成后,使用xshell連接服務器時 ,選擇秘鑰登錄

三、只秘鑰連接,禁止密碼登錄

秘鑰存放位置:/root/.ssh/authorizer.keys(名字一定要寫對)

編輯配置文件 /etc/ssh/sshd_config

1、確保 RSAAuthentication yes

PubkeyAuthentication yes

2、確保PasswordAuthentication no

ChallengeResponseAuthentication no

3、登錄驗證

ssh root@192.168.10.100,此時的密碼輸入為灰色,禁止密碼

四、控制文件

配置文件 :/etc/hosts.allow 白名單

/etc/hosts.deny 黑名單

格式—— 服務列表:客戶端地址列表

拒絕網段(只能下面兩種格式)

sshd:192.168.115.0/24 錯誤的

sshd:192.168.115.0/255.255.255.0

sshd:192.168.115.

拒絕域名

sshd:www.xdl.com 某個主機

sshd:.xdl.com 所有域名是xdl.com的主機

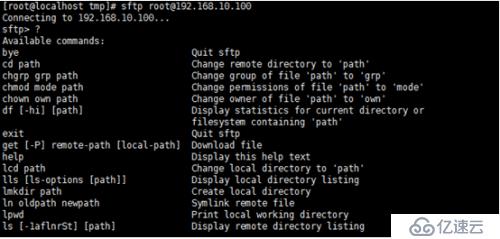

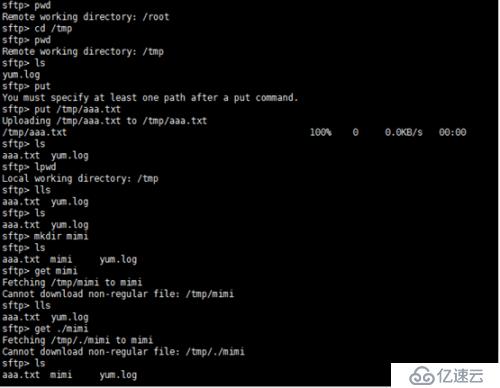

五、Sftp文件傳輸命令

上傳文件:put 下載文件: get

在服務器端使用的命令為:ls cd pwd

在客戶端使用的命令為:所有命令前面加 l 如:lls lpwd lcd

六、簡化版防火墻 tcp wrappers

1、查看服務命令的位置 which sshd

2、查看命令是否被庫文件libwrap調用

ldd /usr/sbin/sshd | grep libwrap

3、如果被調用則可以使用tcpwrappers 里面的規則

/etc/hosts.allow 白名單

/etc/hosts.deny 黑名單

4、格式 服務名稱:相關IP(相關網段、相關域名)

A、sshd:192.168.115.200 IP

B、sshd:192.168.115. 網段

C、sshd:www.xdl.com 域名

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。