您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇“Docker容器怎么通過獨立IP暴露給局域網”文章的知識點大部分人都不太理解,所以小編給大家總結了以下內容,內容詳細,步驟清晰,具有一定的借鑒價值,希望大家閱讀完這篇文章能有所收獲,下面我們一起來看看這篇“Docker容器怎么通過獨立IP暴露給局域網”文章吧。

docker容器非常輕量,系統開銷非常少,比vmware或者virtualbox用起來方便,部署起來也非常容易。官方推薦我們通過端口映射的方式把docker容器的服務提供給宿主機或者局域網其他容器使用。一般過程是:

1、docker進程通過監聽宿主機的某個端口,將該端口的數據包發送給docker容器

2、宿主機可以打開防火墻讓局域網其他設備通過訪問宿主機的端口進而訪問docker的端口

這里以cdns為例,cdns是一個用于避免dns污染的程序,通過cdns可以把你的計算機變成一個抗污染的dns服務器提供給局域網使用。docker鏡像下載地址:

原理是在docker容器中啟動cdns,監聽53端口,docker容器的ip地址為172.12.0.2,宿主機把5053端口映射到docker容器上,訪問宿主機的127.0.0.1:5053就相當于訪問docker的53端口,所以docker的啟動方法是:

sudo docker run -itd -p 0.0.0.0:5053:53/udp --name=curedns alexzhuo/cdns cdns -c /etc/cdns.config.json

這樣我們使用dig工具通過5053端口查詢dns就是無污染的dns了,過程如下:

alex@alex-lenovo-u310:~$ dig www.facebook.com @127.0.0.1 -p 5053 ; <<>> dig 9.10.3-p4-ubuntu <<>> www.facebook.com @127.0.0.1 -p 5053 ;; global options: +cmd ;; got answer: ;; ->>header<<- opcode: query, status: noerror, id: 9522 ;; flags: qr rd ra; query: 1, answer: 2, authority: 2, additional: 5 ;; opt pseudosection: ; edns: version: 0, flags:; udp: 4096 ;; question section: ;www.facebook.com. in a ;; answer section: www.facebook.com. 1550 in cname star-mini.c10r.facebook.com. star-mini.c10r.facebook.com. 30 in a 31.13.95.36 ;; authority section: c10r.facebook.com. 2010 in ns a.ns.c10r.facebook.com. c10r.facebook.com. 2010 in ns b.ns.c10r.facebook.com. ;; additional section: a.ns.c10r.facebook.com. 2439 in a 69.171.239.11 a.ns.c10r.facebook.com. 2439 in aaaa 2a03:2880:fffe:b:face:b00c:0:99 b.ns.c10r.facebook.com. 3351 in a 69.171.255.11 b.ns.c10r.facebook.com. 1253 in aaaa 2a03:2880:ffff:b:face:b00c:0:99 ;; query time: 47 msec ;; server: 127.0.0.1#5053(127.0.0.1) ;; when: mon apr 10 16:21:46 cst 2017 ;; msg size rcvd: 213

這里假設我們的宿主機ip是192.168.12.107

如果現在出現另外一臺局域網計算機,ip地址為192.168.12.113,它想把宿主機當成dns服務器,那么我們就需要在192.168.12.113這臺計算機上訪問192.168.12.107:5053來查詢dns,dig命令如下

dig www.facebook.com @192.168.12.107 -p 5053

這樣做顯然是很不方便的,我們現在希望不經過宿主機這一套nat和代理,想要直接在局域網內的任意一臺計算機上直接通過ip訪問docker容器,讓docker容器完整的暴露在局域網里而不是僅單單暴露一個53端口。那么應該如何做呢?

首先通過觀察發現,docker的默認啟動方式中,會產生一塊虛擬網卡,在這里我們可以理解這塊網卡連接著一個虛擬交換機,然后每個docker容器又會擁有自己單獨的網卡和ip,而且所有docker容器也連接在這個虛擬交換機的下面。我們可以在宿主機上通過ifconfig命令看到這個虛擬網卡。

alex@alex-lenovo-u310:~$ ifconfig docker0 link encap:以太網 硬件地址 02:42:cd:21:5c:81 inet 地址:172.17.0.1 廣播:0.0.0.0 掩碼:255.255.0.0 inet6 地址: fe80::42:cdff:fe21:5c81/64 scope:link up broadcast running multicast mtu:1500 躍點數:1 接收數據包:2892 錯誤:0 丟棄:0 過載:0 幀數:0 發送數據包:3517 錯誤:0 丟棄:0 過載:0 載波:0 碰撞:0 發送隊列長度:0 接收字節:187022 (187.0 kb) 發送字節:4771886 (4.7 mb) lo link encap:本地環回 inet 地址:127.0.0.1 掩碼:255.0.0.0 inet6 地址: ::1/128 scope:host up loopback running mtu:65536 躍點數:1 接收數據包:9993 錯誤:0 丟棄:0 過載:0 幀數:0 發送數據包:9993 錯誤:0 丟棄:0 過載:0 載波:0 碰撞:0 發送隊列長度:1 接收字節:934304 (934.3 kb) 發送字節:934304 (934.3 kb) wlp3s0 link encap:以太網 硬件地址 74:e5:43:b0:dd:b0 inet 地址:192.168.12.107 廣播:192.168.12.255 掩碼:255.255.255.0 inet6 地址: fe80::8adf:28f7:5ec:3a5d/64 scope:link up broadcast running multicast mtu:1500 躍點數:1 接收數據包:69760 錯誤:0 丟棄:0 過載:0 幀數:0 發送數據包:64718 錯誤:0 丟棄:0 過載:0 載波:0 碰撞:0 發送隊列長度:1000 接收字節:41517057 (41.5 mb) 發送字節:9971762 (9.9 mb)

上面的docker0這塊網卡就是虛擬網卡,它的ip地址是172.17.0.1,它和其他的docker容器都連接在一個虛擬交換機上,網段為172.17.0.0/16,下面我們登錄到docker容器里面,查看一下容器的網卡和ip

# ifconfig eth0 link encap:ethernet hwaddr 02:42:ac:11:00:02 inet addr:172.17.0.2 bcast:0.0.0.0 mask:255.255.0.0 inet6 addr: fe80::42:acff:fe11:2/64 scope:link up broadcast running multicast mtu:1500 metric:1 rx packets:3449 errors:0 dropped:0 overruns:0 frame:0 tx packets:2811 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:0 rx bytes:4763490 (4.7 mb) tx bytes:219998 (219.9 kb) lo link encap:local loopback inet addr:127.0.0.1 mask:255.0.0.0 inet6 addr: ::1/128 scope:host up loopback running mtu:65536 metric:1 rx packets:0 errors:0 dropped:0 overruns:0 frame:0 tx packets:0 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1 rx bytes:0 (0.0 b) tx bytes:0 (0.0 b)

可以看到這個容器的ip地址為172.17.0.2,現在我們到宿主機里看看ping 172.17.0.2能不能ping通。

答案當然是能ping通,能ping通的原因就是我們的宿主機里知道目標地址為172.17.0.1/16的路由信息,不信我們可以查看一下

alex@alex-lenovo-u310:~$ ip route default via 192.168.12.1 dev wlp3s0 proto static metric 600 169.254.0.0/16 dev docker0 scope link metric 1000 172.17.0.0/16 dev docker0 proto kernel scope link src 172.17.0.1 192.168.12.0/24 dev wlp3s0 proto kernel scope link src 192.168.12.107 metric 600

從上面可以看出來,172.17.0.0/16這個網段的數據包可以通過docker0這塊網卡發送出去。也就是說,目前宿主機有兩個ip,一個是192.168.12.107,用于連接實體的局域網,一個是172.17.0.1,用來和docker容器通信,從這可以看出宿主機和路由器的作用是一致的。而docker容器只有一個ip就是172.17.0.2。如果docker容器想要訪問外網,那么它就會把數據包發送到網關172.17.0.1,然后由宿主機做nat發送到192.168.12.1/24這個網段的網關上。

不光宿主機可以ping通容器,而且由于在docker容器中默認路由(網關)是172.17.0.1,所以docker容器不光可以ping主機的172.17.0.1,還能ping通主機的另一個ip:192.168.12.107

此時我們的網絡拓撲其實就變成了192.168.12.0/24這個網段里有個宿主機,為了方便理解,我們把這個宿主機看成一個路由器,路由器下面是172.17.0.1/16這個網段。我們把docker容器看成實實在在的機器設備,連接在宿主機這個路由器的下面。這樣docker的拓撲結構就非常清晰了。我們可以發現這個拓撲結構其實非常的簡單。就像家里上網的路由器一樣。打個比方:我家里有兩個路由器,一個路由器通過pppoe撥號連接公網,內網地址為192.168.12.1,另一個路由器連接在第一個路由器上面,wan口ip是192.168.12.107,lan口地址是172.17.0.1,我們的docker容器看成一個個的電腦接在第二個路由器lan上面,所以docker容器的ip為172.17.0.2。

第二個路由器(宿主機)通過nat讓我們的電腦們(docker容器)可以訪問互聯網。電腦們(docker容器們)可以互相ping通,也能ping通全部兩個路由器。第二個路由器可以ping通電腦們,但是第一個路由器ping不同電腦們。如果還是不理解拓撲結構,可以自己在家里買兩個路由器一前一后放上試試。

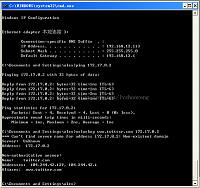

現在問題來了,如果有一個電腦連接在第一個路由器的下面,和第二個路由器(宿主機)平級,其ip為192.168.12.113,現在它想ping通172.17.0.2這個docker容器,發現是ping不通的。同樣第一臺路由器自己也是ping不通docker容器的

原因很簡單,這臺新計算機只能ping通同網段的設備,比如路由器2,因為他們同屬于192.168.12.1/24這個網段。而172.17.0.2/16這個網段它并不知道怎么路由過去,只能把目標地址為172.17.0.1/16的數據包發給路由器一,可惜就連第一個路由器也不知道怎么個路由法。所以我們就ping不通了。

所以現在問題就很好解決了,我們只需要告訴這臺新電腦或者第一個路由器到172.17.0.2/16這個網段的路徑就可以了。

于是我們可以在新電腦或者路由器一中這樣寫

route add -net 172.17.0.1/16 gw 192.168.12.107

或者是

ip route add 172.17.0.1/16 via 192.168.12.107

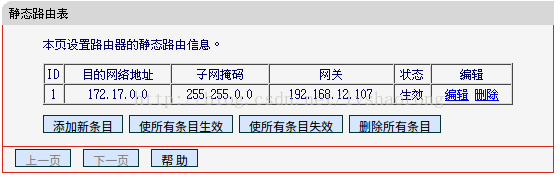

普通路由器可以像這樣設置

現在新電腦訪問172.17.0.2的數據包就會先被發送到宿主機(第二個路由器)上,然后宿主機再轉發到docker容器上,我們就把docker容器暴露到局域網里了。

但此時你會發現你在新計算機上還是ping不通,這是為什么呢。因為路由器二(宿主機)對它的內網機器也就是docker容器們全部開啟了nat,源ip為172.17.0.2/16的數據包不會出現在宿主機以外的網絡中,因為他們被nat了。這個nat是docker進程默認自動幫我們實現的,我們先看一下

alex@alex-lenovo-u310:~$ sudo iptables -t nat -l -n chain prerouting (policy accept) target prot opt source destination docker all -- 0.0.0.0/0 0.0.0.0/0 addrtype match dst-type local chain input (policy accept) target prot opt source destination chain output (policy accept) target prot opt source destination docker all -- 0.0.0.0/0 !127.0.0.0/8 addrtype match dst-type local chain postrouting (policy accept) target prot opt source destination masquerade all -- 172.17.0.0/16 0.0.0.0/0 masquerade tcp -- 172.17.0.2 172.17.0.2 tcp dpt:53 masquerade udp -- 172.17.0.2 172.17.0.2 udp dpt:53 chain docker (2 references) target prot opt source destination return all -- 0.0.0.0/0 0.0.0.0/0 dnat tcp -- 0.0.0.0/0 127.0.0.1 tcp dpt:5053 to:172.17.0.2:53 dnat udp -- 0.0.0.0/0 127.0.0.1 udp dpt:5053 to:172.17.0.2:53

注意那句masquerade all -- 172.17.0.0/16 0.0.0.0/0會導致所有172.17.0.0/16的數據包都不能到達docker以外的網絡,所以我們要關掉這個nat,關掉很容易,我們只需刪掉這一條iptables規則就可以了。然后源ip為172.17.0.2的數據包就可以出現在192.168.12.1/24的網絡中了。

sudo iptables -t nat -d postrouting 3

但是把nat關掉了以后,雖然內網可以互ping了,但是docker容器可能上不去網呀。第一個路由器如果自動nat 了172.17.0.2還好,但要是沒有人給docker容器做nat,docker容器就不能上網了,那我們的cdns也就沒法用了。那么如何既保證docker容器訪問外網的數據包被nat,又保證內網通信不被nat呢?只要稍微修改一下iptables規則就好了,如下

sudo iptables -t nat -a postrouting -s 172.17.0.2 ! -d 192.168.12.1/24 -j masquerade

上面的iptables規則通過對內外網流量的分離實現區別的nat對待,就可以既保證docker容器正常上網,也可以被內網其他主機訪問了。

可能會有這么一種情況,上面所說的第一臺路由器不是什么智能路由器,或者你沒有權限在那個路由器上配置路由條目,讓目標為172.17.0.0/16的數據包通過路由器進行路由。同時你的局域網其他電腦是xp系統的,也沒法手動配置路由規則,這該怎么辦呢?

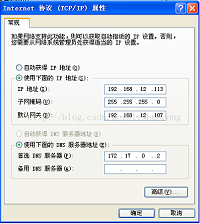

現在以要訪問docker容器的局域網主機為windows xp系統為例,雖然winxp不能手動配置路由規則,但是我們可以配置網關,只要我們把網關設置為192.168.0.107也就是我們的宿主機,目標地址為172.17.0.0/16的ip包就會發送到宿主機上,而宿主機不同于第一個路由器,它是知道如何路由這些ip包的。于是我們就可以在winxp上ping通docker容器了

以上就是關于“Docker容器怎么通過獨立IP暴露給局域網”這篇文章的內容,相信大家都有了一定的了解,希望小編分享的內容對大家有幫助,若想了解更多相關的知識內容,請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。