您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

Nexus Repository Manager代碼執行漏洞是怎樣的,針對這個問題,這篇文章詳細介紹了相對應的分析和解答,希望可以幫助更多想解決這個問題的小伙伴找到更簡單易行的方法。

2020年04月02日, 360CERT監測發現 Sonatype Security Team 官方發布了一則關于 Nexus Repository Manager 3.x 的遠程代碼執行漏洞通告。在通過認證的情況下,攻擊者可以通過 JavaEL 表達式注入造成遠程代碼執行。

Nexus Repository 是一個開源的倉庫管理系統,在安裝、配置、使用簡單的基礎上提供了更加豐富的功能。

360CERT對該漏洞進行評定

| 評定方式 | 等級 |

|---|---|

| 威脅等級 | 高危 |

| 影響面 | 一般 |

360CERT建議廣大用戶及時更新Nexus Repository Manager 版本。做好資產 自查/自檢/預防 工作,以免遭受攻擊。

Nexus Repository Manager OSS/Pro: <=3.21.1

更新 Nexus Repository Manager 到3.21.2或更高版本。

下載地址:

https://help.sonatype.com/repomanager3/download/

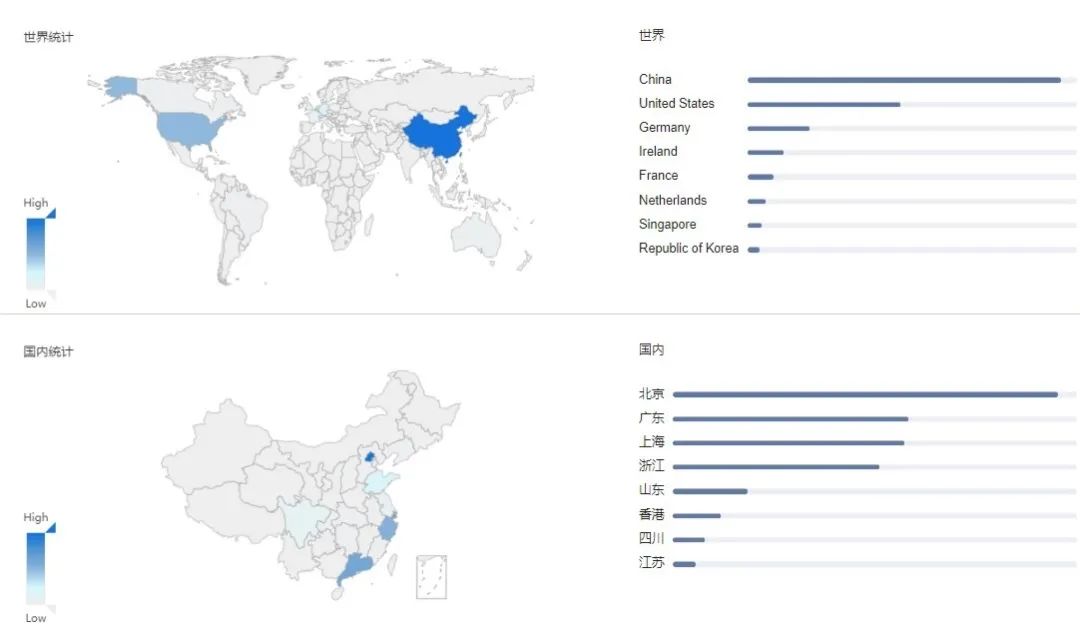

360安全大腦-Quake網絡空間測繪系統通過對全網資產測繪,發現 Nexus Repository Manager 在全球有使用情況。具體分布如下圖所示。

360安全大腦的QUAKE資產測繪平臺通過資產測繪技術手段,對該類 漏洞/事件 進行監測,請用戶聯系相關產品區域負責人獲取對應產品。

關于Nexus Repository Manager代碼執行漏洞是怎樣的問題的解答就分享到這里了,希望以上內容可以對大家有一定的幫助,如果你還有很多疑惑沒有解開,可以關注億速云行業資訊頻道了解更多相關知識。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。