您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

用開源NAC阻止非法網絡訪問

本文將要介紹的NAC代表網絡準入控制(Network Access Control),在傳統方法中,為了防止外來設備接入企業網可以采用在交換機上設置 IP-MAC綁定,結合ACL等方法使外來設備無法接入網絡。目前市面上已經出現了一些上網行為管理和審計類產品,再此對比較知名的產品做一個概述性介紹,這些產品的功能也為接下來的研究工作提供了方向,具有指導性意義。

深信服AC系列上網行為管理

網康互聯網控制網關

思科NAC

除此之外,還包括華為、北信源等多款商業產品,下文將介紹幾款開源的NAC工具,它們具有更加人性化的管理。

1. PacketFence簡介

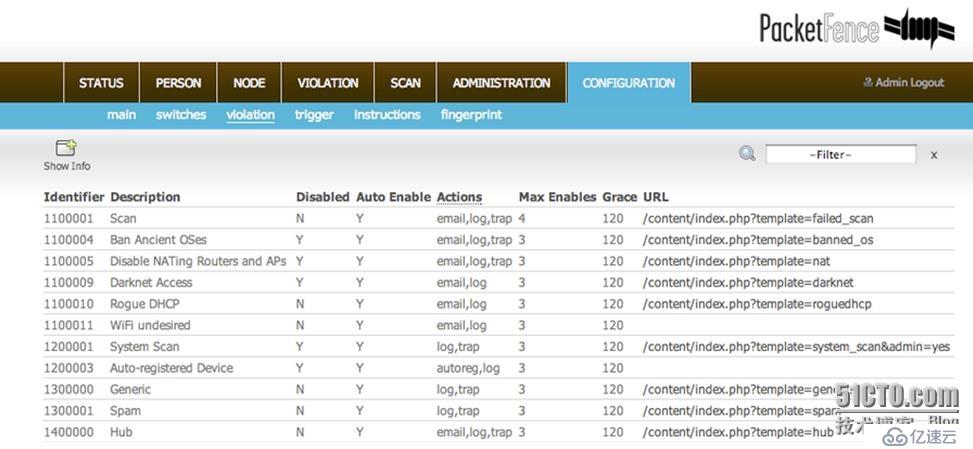

PacketFence是一個開源的網絡訪問控制軟件,它使用NESSUS來對網絡節點計算機進行漏洞掃描,從而發現設備中存在安全風險,一旦確定節點計算機中存在的安全風險,此終端就會被禁止訪問目標網絡。PacketFence還使用SNORT傳感器來檢測來自網絡的***活動,并給出相應的警告。PacketFence支持對許多廠商的可網管交換機進行VLAN設置,通過劃分不同VLAN來阻止不安全的終端接入網絡,這些被支持的交換機包括H3C、Cisco、DELL等廠商生產的可網管交換機。PacketFence通過FreeRADIUS模塊提供對802.1X無線的支持,能為我們提供一種和有線網絡同樣的安全控制方式。在管理上我們可以通過WEB和命令行界面來管理它。這些管理功能完全可以滿足目前大部分中小企業的網絡訪問控制的需求。PacketFence可以在RHEL和CentOS Linux、Debian系統中運行,我們可以下載它的二進制文件包來安裝,也可以下載它的一體化VMWare虛擬機文件來直接使用,我們可到http://www.packetfence.org/download/zen.html網站下載他的Live CD(最新版本5.6.0)文件,放到U盤便可作為啟動系統而直接使用。

硬件配置:普通服務器,需要2塊高性能千兆網卡(一塊網卡用于鏈控制臺,另一塊網卡用于收集信息接在交換機的SPAN口),對于交換機的要求為可網管交換機。訪問WEB界面:https://ip:1443/

2. PacketFence部署

PacketFence的部署和IDS系統一樣,都可以采用旁路方式接入網絡,即通過SPAN端口的旁路訪問方式,還有種接法就是串接在防火墻之后,這樣容易造成單點故障,故筆者建議采用旁路方式連接入網。

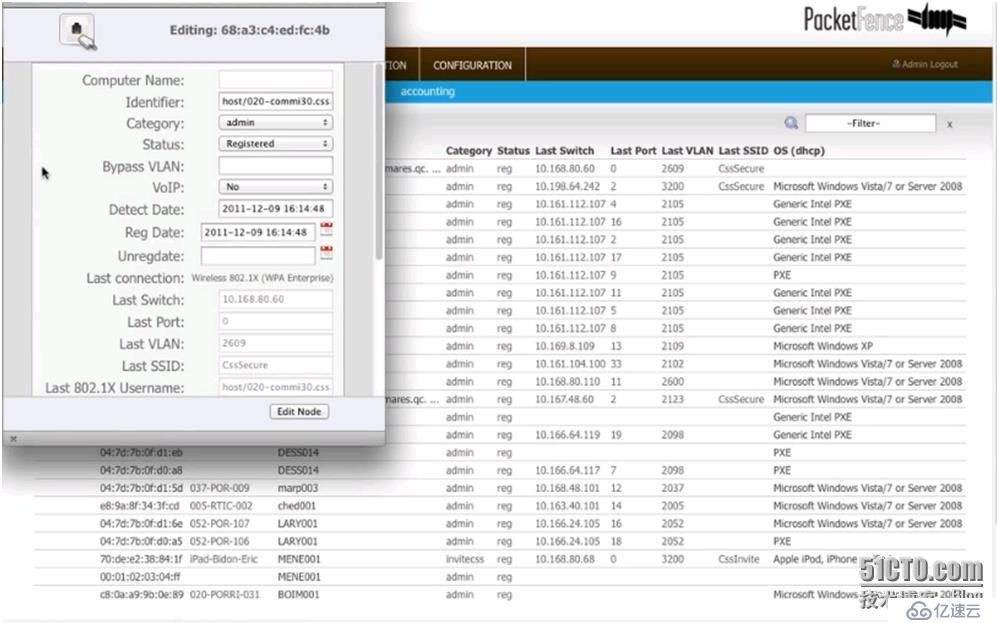

此圖清晰的顯示了非法接入點的詳細信息

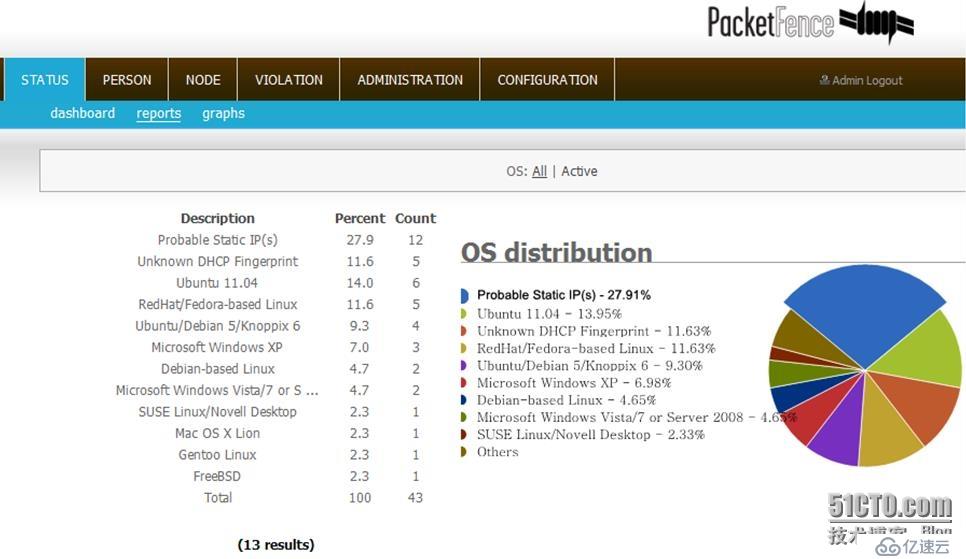

舉例:操作系統分布信息

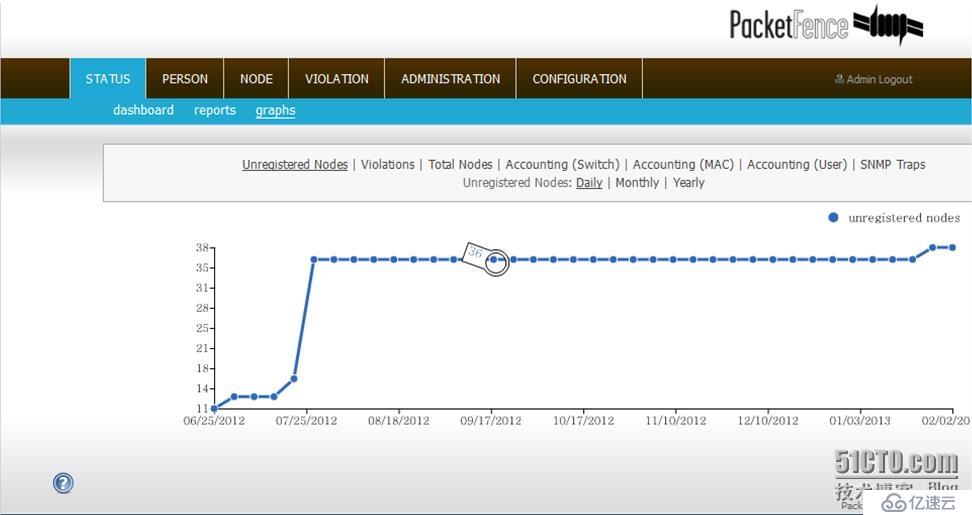

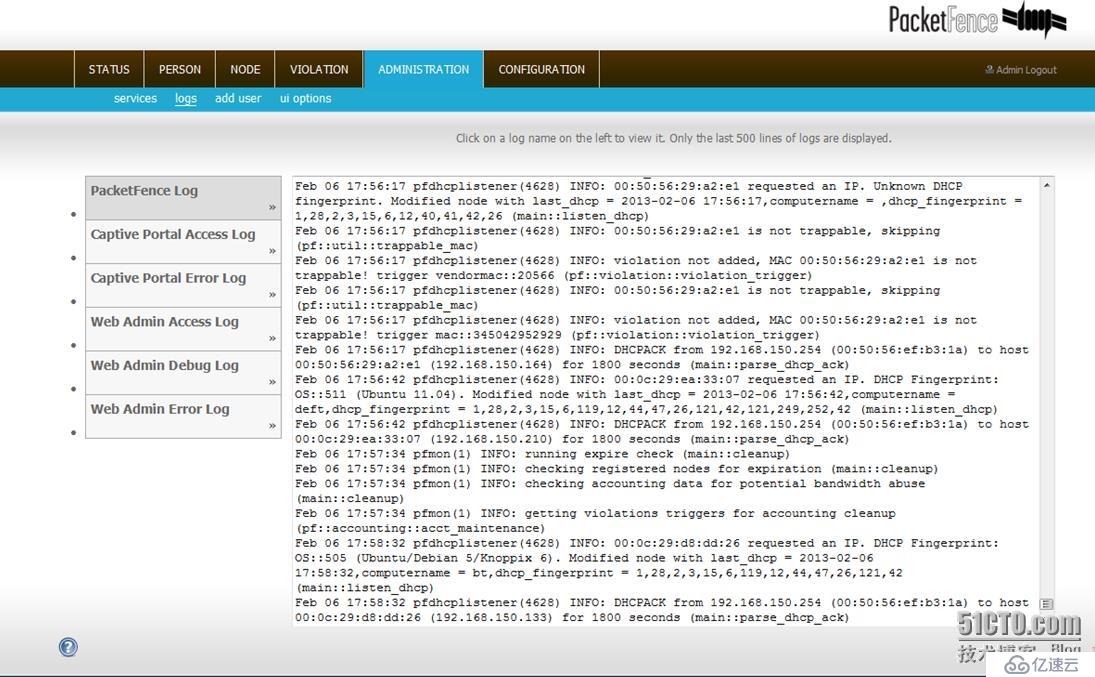

舉例:Packetence的日志

3. FreeNAC

FreeNAC也是一款開源免費的NAC軟件,它同樣提供了對交換機劃分VLAN的功能,并以MAC地址來為計算機終端指定 動態VLAN,以此提供對局域網中各種資源的訪問控制。FreeNAC能夠對局域網中的服務器、工作站、打印機和IP電 話的進行訪問控制。FreeNAC能夠自動發現網絡中存活的各種終端,并提供了對802.1x及思 科的VMPS端口安全模塊 的支持,同時還提供系統補丁包分發等功能。不過,FreeNAC雖然提供了對非網管交換機 的支持,但使用非網管交換機會讓其NAC功能大打折扣,因此,如果想發揮它所有的NAC功能,最好使用可網絡交換機,而且,為了能使用思科的VMPS功能,最好使用思科的支持 VMPS的可網管交換機。

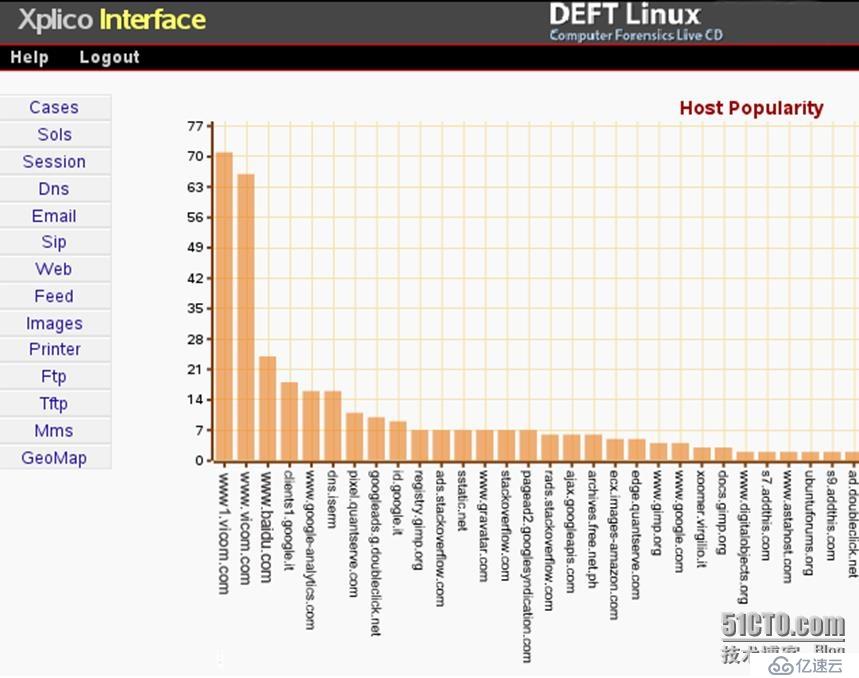

4. Xplico

下面要說的這款開源工具,從功能上并不如上面兩款NAC的功能強大,Xplico即是一個網絡協議分析工具,還是一個開源的網絡取證分析工具(NFAT),可發現異常,可以作為輔助NAC工具。Xplico的目標是從捕獲的互聯網應用數據中提取信息并顯示出來,這指的是通過捕獲Internet網絡流量來提取各種網絡應用中所包含的數據,并從中分析出各種不同的網絡應用.例如Xplico可以實時解析通過網關的流量,也可以pcap文件中解析出IP流量數據,并解析每個郵箱(包括POP,IMAP,和SMTP協議),解析所有HTTP內容,以及VOIP應用等。

XPlico系統是由四個部分組成的:

解碼控制器(Dema)

IP/網絡×××(Xplico)

程序集來處理解碼數據(ManiPulators)

可視化系統,用來查看結果

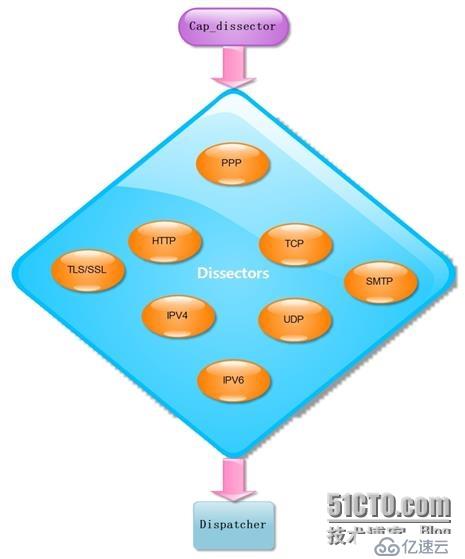

×××Xplico是整個系統的核心組件,它的特點是高度模塊化,可擴展性和可配置性。它的主要工作過程是通過數據抓取模塊(cap_dissector)抓取網絡中的數據包,然后將數據包輸入到各個解析組件(Dissectors)中,得出的解析結果通過分發組件(Dispatcher)存儲到數據庫中,最后再顯示出來。其過程如下圖所示。

從上圖可以看出,Xplico對協議的分析過程采取自頂向下的流程,首先Xplico捕獲到網絡數據包,然后根據包中的不同字段區分出不同的協議,分成TCP、UDP等協議進行分析,其中對TCP協議和UDP協議再根據不同的端口號和應用層協議的特征進一步細分,使用不同的解析器對報文進行分析和處理,最后得出結論并保存結果。

Xplico的數據獲取方法

Xplico底層使用Libpcap來抓取數據包,它是一個著名的、專門用來捕獲網絡數據的編程接口。它在很多網絡安全領域得到了廣泛的應用,很多著名的網絡安全系統都是基于LibPcap而開發的,如著名的網絡數據包捕獲和分析工具Tcpdump,網絡***檢測系統snort也是使用Libpcap來實現的。Libpcap幾乎成了網絡數據包捕獲的標準接口。Libpcap中使用了BPF過濾機制,這部分是基于內核的過濾模塊,它使Libpcap具有捕獲特定數據包的功能,可以過濾掉網絡上不需要的數據包,而只捕獲用戶感興趣的數據包"使用Libpcap可以把從網絡上捕獲到的數據包存儲到一個文件中,還可以把數據包信息從文件中讀出,讀出的結果與從網絡上捕獲數據包的結果是一樣的。Libpcap的作用主要有以下四個方面:

1 捕獲各種網絡數據包

2 分析網絡數據包

3 存儲網絡數據包

4過濾網絡數據包

在Deft集成了Xplico下載,其詳細部署方參見《Unix/Linux網絡日志分析與流量監控》一書。

該書評價 http://item.jd.com/11582561.html

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。