您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家介紹如何用scapy解析數據包時的端口,內容非常詳細,感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

今天外出忙碌了一整天,晚上寫稿還停電,我操。

回到正題,今天用scapy解析我昨天通宵捕抓的數據包,因為我的實驗中,SOAP服務使用的是8080端口,用Wireshark可以在相關的行看到源端口的具體數字,但是wireshark不能出python數據對象啊!只能靠scapy解析數據包。

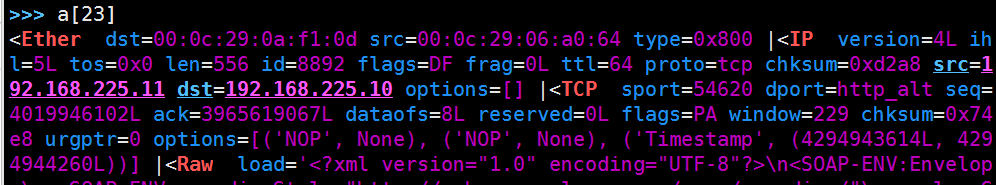

然而等我找到對應的行后,發現這個端口不是一個數字,而是一個字符“http-alt”:

那個dport究竟是什么意思?

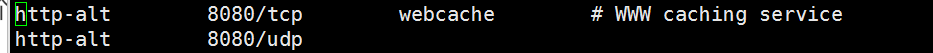

后來查了下,可以在/etc/services查詢這個字符代表的端口號:

那就很明了了,代表的端口號就是8080,即我的SOAP應用的端口。

為什么這些應用都對端口那么敏感啊,Wireshark和Scapy都一個尿性。

補充:當你用str()把dport變為字符串時,會自動轉化為數字的端口號,而不是變成字符串“http-alt”

關于如何用scapy解析數據包時的端口就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。