您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

網絡安全中的情報,可以將其分為安全情報(狹義)和威脅情報兩個大類。對于具體用戶來說,安全情報就是指自己有什么,自己能夠防什么;威脅情報就是,對方有什么,***者能夠實施什么。也即是知己與知彼。

安全情報的來源主要就是系統的配置信息和漏洞掃描軟件的輸出,為安全人員提供了對已有系統的最基礎的認識途徑。目前大家更關心的還是威脅情報,因為人們總是關注別人比自己更多。

威脅情報實際上才是人們印象中傳統的情報,那么從時間線上來看,又可分為***之前的預警與***完成之后的證據。預警用來指導安全人員部署防護,證據用來溯源定位。再進一步,對于APT***來說,前面一系列***的證據又是后續到來的***預警,反之亦然。

安全態勢感知中關于情報的主要內容包括搜集與分析。那么情報從哪里來?對于安全情報,實際上就是盡可能多的從各大漏洞披露站點獲取最新漏洞信息以及盡可能的對自己進行掃描檢測,用來判斷自己的系統是否存在漏洞或是否達到相應的安全標準。

而對于威脅情報,搜集就需要除了從你的IDS、IPS、防火墻、anti-DDoS設備獲取足夠多的報告、日志以外,還要求你“主動”地去尋找一些有用的信息,這里其實就是擴充情報來源的問題,目前來看,各廠商還沒有太多的渠道,因此,情報的共享就顯得非常重要,在未來將大有可為。當然,雖然情報獲取的原則是×××,但千萬不能像Norse-corp那樣采用蜜罐數據。

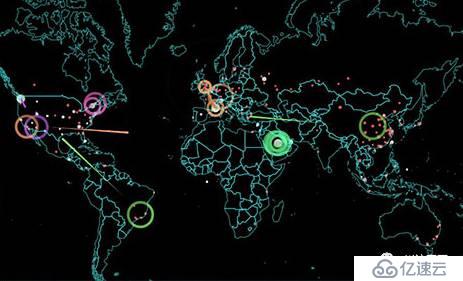

情報分析是搜集的目的,并且由于需要將分析結果直接提供給用戶,因此要求我們從海量數據中提煉出真正有價值的東西。目前業內大多實現的其實還是情報內容的可視化,把用戶系統中存在的安全漏洞和已發生的***通過圖表的形式呈現出來。

還有一些廠商通過某種算法模型,可以直接對***進行識別和定位,甚至對未來可能發起的***進行預測。這其實是態勢感知系統的一個重要目標——預測未來的發展趨勢。不過功能的實現還是只簡單的把一些強相關的日志信息按照時間順序進行羅列,或者使用簡單算法對***者進行識別,那么如果***的行為有反復,或者故意采用一些“愚蠢”操作來進行誤導,這些功能就得不到理想的結果。

因此在目前結果準確率并不高的情況下,較中庸的做法,我們可以適當提出一個“線索”的概念。這個就是源于我們生活中經常用到的詞匯,警察破案需要尋找線索,作家寫作也埋藏著幾條線索,那么對于情報的處理我們也需要找到線索。

這個線索的依據除了至少是目標IP、***IP和***時間等的綜合因素,還需要加上更高維度的***者動機、行為習慣等等各種能夠協助溯源的要素,這就要從技術上依靠大數據和神經網絡來實現。這個線索功能的定位是弱于預測和***者識別,相較于預測等激進的概念更容易使用戶接受,反而會受到更大的關注,得到更大的發展。

從后視鏡來看,所有的***都是有預兆的,我們拿著結果往前推,一切都是理所當然。那么拋棄這種馬后炮的思維,安全態勢感知需要在***發動之前從海量數據當中探尋出蛛絲馬跡,這就要依賴于開發者的強有效的算法來實現。并且,情報需求的原則就是寧可誤報不能漏報,用戶點開這個功能,需要看到你問一答十而不是自作聰明的忽略一些信息。當然,后期更高級的實現就是用戶自己要能添加過濾規則甚至自定義算法。

對于單個機構或公司來說情報的價值關鍵在于情報的連接,對于全社會來說,則在于共享,因此促進情報數據共享的相關標準規范也需要逐步完善。除了知名的CVE、CVSS等,CybOX、 STIX和TAXII目前也正在被大力推廣和廣泛關注,希望國內廠商也能在這方面有所作為。

情報共享的方式也需要由安全界所有廠商共同努力,我們希望有公司牽頭組建一個安全界的“opendata”社區,秉承著“相信他人更聰明”的理念,把一些統計數據、典型安全事件有組織有規范的發布出來,供業內所有人員使用,也是幫助你分析,以達到共同提高的目的。

更進一步的,我們還需要用欣賞的眼光去看待***者,因此甚至可以在安全界上線類似分答之類的問答產品,你可以針對你的系統現狀提出一些安全問題,匿名***們因貢獻出他們的智慧而被打賞,這將會極大的提高***們分享的積極性。這種方式實際上是***大賽的延伸,但卻能夠更快速更有針對性的給我們帶來啟發。

相較于傳統的諜報行業,網絡安全情報不僅十分重要,也根正苗紅,方興未艾,已經足夠引起國家的重視。如果能夠做得好,既能為國家的信息安全戰略添磚加瓦,也會引來各路資本追逐,企業自然也不會差錢,更能促進其為全社會造福。希望中國的網絡安全情報行業能夠健康發展,走在世界前列。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。