您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家介紹如何利用PHP擴展Taint找出網站的潛在安全漏洞實踐,內容非常詳細,感興趣的小伙伴們可以參考借鑒,希望對大家能有所幫助。

筆者從接觸計算機后就對網絡安全一直比較感興趣,在做PHP開發后對web安全一直比較關注,2016時無意中發現Taint這個擴展,體驗之后發現確實好用;不過當時在查詢相關資料時候發現關注此擴展的人數并不多;最近因為換了臺電腦,需要再次安裝了此擴展,發現這個擴展用的人還是比較少,于是筆者將安裝的過程與測試結果記錄下來,方便后續使用同時也讓更多開發者來了解taint

taint擴展作者惠新宸曾經在自己的博客上有相關介紹,參考文檔:PHP Taint – 一個用來檢測XSS/SQL/Shell注入漏洞的擴展

源碼下載與編譯

擴展配置與安裝

功能檢驗與測試

Taint擴展PHP本身并不攜帶,在linux或mac系統當中筆者需要下載源碼自己去編譯安裝

筆者的開發環境是mac系統,所以需要去PHP的pecl擴展網站去下載源碼,其中taint的地址為:

https://pecl.php.net/package/taint

在擴展網址的的尾部,可以看到有一排下載地址,如下圖

筆者需要選擇一個自己合適的版本,筆者的開發環境使用的是PHP7.1,因此選擇了最新的版本,對應下載地址如下:

https://pecl.php.net/get/taint-2.0.4.tgz

使用wget下載該源碼,參考命令如下:

wget https://pecl.php.net/get/taint-2.0.4.tgz

下載下來之后,筆者需要解壓,解壓命令參考如下:

tar -zxvf taint-2.0.4.tgz

解壓之后,進入目錄,參考命令如下:

cd taint-2.0.4

現在筆者需要編譯一下源碼,在編譯之前可以使用phpze來探測PHP的環境,參考命令如下:

phpize

返回結果如下

Configuring for:PHP Api Version: 20160303Zend Module Api No: 20160303Zend Extension Api No: 320160303

生成 Makefile,為下一步的編譯做準備

./configure

返回結果

checking how to hardcode library paths into programs... immediate checking whether stripping libraries is possible... yes checking if libtool supports shared libraries... yes checking whether to build shared libraries... yes checking whether to build static libraries... no creating libtool appending configuration tag "CXX" to libtool configure: creating ./config.status config.status: creating config.h

開始編譯,并安裝

make && make install

(cd .libs && rm -f taint.la && ln -s ../taint.la taint.la) /bin/sh /Users/song/taint-2.0.4/libtool --mode=install cp ./taint.la /Users/song/taint-2.0.4/modulescp ./.libs/taint.so /Users/song/taint-2.0.4/modules/taint.so cp ./.libs/taint.lai /Users/song/taint-2.0.4/modules/taint.la----------------------------------------------------------------------Libraries have been installed in: /Users/song/taint-2.0.4/modulesIf you ever happen to want to link against installed librariesin a given directory, LIBDIR, you must either use libtool, andspecify the full pathname of the library, or use the `-LLIBDIR' flag during linking and do at least one of the following: - add LIBDIR to the `DYLD_LIBRARY_PATH' environment variable during execution See any operating system documentation about shared libraries formore information, such as the ld(1) and ld.so(8) manual pages.----------------------------------------------------------------------Build complete. Don't forget to run 'make test'. Installing shared extensions: /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/

在編譯擴展之后,筆者還需要把Taint放到指定位置,以及修改配置文件讓其生效

筆者首先需要知道PHP的配置文件是多少,然后通過查看配置文件的擴展路徑,才能把so文件放到對應里面去,查看配置文件位置命令如下:

php --ini

返回結果如下

Configuration File (php.ini) Path: /usr/local/etc/php/7.1Loaded Configuration File: /usr/local/etc/php/7.1/php.ini Scan for additional .ini files in: /usr/local/etc/php/7.1/conf.d Additional .ini files parsed: /usr/local/etc/php/7.1/conf.d/ext-opcache.ini

筆者可以看到php.ini放置在/usr/local/etc/php/7.1/php.ini當中

知道配置文件之后,筆者需要找到擴展文件夾位置,參考命令如下

cat /usr/local/etc/php/7.1/php.ini | grep extension_dir

命令執行結果如下,筆者可以看出擴展文件夾位置是 /usr/local/lib/php/pecl/20160303

extension_dir = "/usr/local/lib/php/pecl/20160303"; extension_dir = "ext"; Be sure to appropriately set the extension_dir directive.;sqlite3.extension_dir =

現在筆者需要把擴展文件復制到,PHP的擴展文件位置,參考命令如下

cp /usr/local/Cellar/php71/7.1.14_25/lib/php/extensions/no-debug-non-zts-20160303/taint.so /usr/local/lib/php/pecl/20160303/

復制完成之后,筆者需要編輯配置文件,將taint的配置項復制進去

vim /usr/local/etc/php/7.1/php.ini

增加Tain的配置項到php.ini文件當中,參考配置如下:

[taint]extension=taint.sotaint.enable=1taint.error_level=E_WARNING

保存配置文件并退出之后,則代表筆者的安裝已經完成,現在需要重啟一下php讓其生效,參考命令如下

brew services restart php@7.1

重啟完成之后,可以通過命令查看PHP當前的擴展有沒有Taint,參考命令如下:

php -i | grep taint

返回結果如果出現了一下信息,基本上已經安裝成功。

taint taint support => enabled taint.enable => On => On taint.error_level => 2 => 2

完成上面的兩步操作之后,筆者安裝階段已經大功告成了,現在筆者需要用taint來檢驗效果,檢驗分為三部分,首先用taint作者的demo代碼進行檢驗,之后用滲透測試系統permeate來檢驗,最后以筆者平時所開發的代碼進行測試。

用demo文件測試的目的是檢驗筆者安裝的taint是否真的已經生效,并確認taint有沒有意義。

在作者的GitHub上面有下面的這樣一份demo代碼,筆者將其復制到web目錄,位置如下:

/Users/song/mycode/safe/permeate

demo代碼內容如下,讀者實驗時可以將其拷貝:

<?php$a = trim($_GET['a']);$file_name = '/tmp' . $a;$output = "Welcome, {$a} !!!";$var = "output";$sql = "Select * from " . $a;$sql .= "ooxx";echo $output;print $$var;include($file_name);

mysql_query($sql);當代碼文件保存之后,筆者需要在nginx配置文件中增加一個虛擬主機,用于瀏覽器訪問此文件,參考配置如下:

server {

listen 80;

server_name test.localhost;

root /Users/song/mycode/safe/permeate;

location / {

index index.html index.htm index.php;

}

location ~ \.php$ {

fastcgi_pass 127.0.0.1:9000;

fastcgi_index index.php;

fastcgi_param SCRIPT_FILENAME $document_root$fastcgi_script_name;

include fastcgi_params;

}

}接著筆者通過瀏覽器訪問對應代碼文件,URL地址如下:

http://test.localhost/taintdemo.php?a=1

瀏覽器訪問頁面之后,筆者能在頁面中看到一些警告信息,內容如下:

Warning: main() [echo]: Attempt to echo a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 10Welcome, 1 !!!

Warning: main() [print]: Attempt to print a string that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 12Welcome, 1 !!!

Warning: main() [include]: File path contains data that might be tainted in /Users/song/mycode/work/test/taintdemo.php on line 14Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 14Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 14Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:16 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 16從警告信息當中可以看出,筆者的taint已經生效,給出了很多警告提示,提示參數可能受到污染,因為參數并沒有經過任何過濾;

如果不想讓taint給出警告提示,可以將demo代碼中的第二行代碼更改或增加一下過濾規則,參考代碼如下:

$a = htmlspecialchars($_GET['a']);

再次回到瀏覽器當中,刷新當前頁面,可以看到返回的信息已經發生了變化,返回內容如下

Welcome, 1 !!!Welcome, 1 !!!

Warning: include(/tmp1): failed to open stream: No such file or directory in /Users/song/mycode/work/test/taintdemo.php on line 15Warning: include(): Failed opening '/tmp1' for inclusion (include_path='.:/usr/local/Cellar/php@7.1/7.1.19/share/php@7.1/pear') in /Users/song/mycode/work/test/taintdemo.php on line 15Fatal error: Uncaught Error: Call to undefined function mysql_query() in /Users/song/mycode/work/test/taintdemo.php:17 Stack trace: #0 {main} thrown in /Users/song/mycode/work/test/taintdemo.php on line 17因為筆者在代碼中增加了參數轉義,此時再次刷新瀏覽器,會看到taint不再給發出警告提醒。

用demo系統驗證taint擴展生效之后,現在筆者將用一個滲透測試系統來做一個實驗,在這個系統中本身存在了很多安全問題,使用taint來找出這些問題,使用的滲透測試系統為 permeate滲透測試系統,地址如下

筆者之前有寫過一篇文章介紹此系統,參考文檔:WEB安全Permeate漏洞靶場挖掘實踐

https://git.oschina.net/songboy/permeate

筆者通過git將其源碼下載下來,參考命令如下

https://gitee.com/songboy/permeate.git

下載下來之后,同樣創建一個虛擬主機,可以參考上面的nginx配置

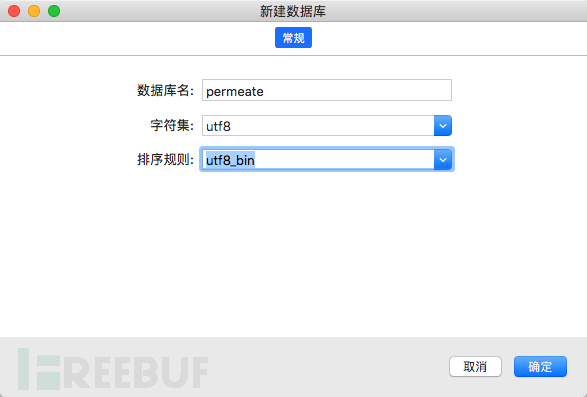

因為這個系統會用到數據庫,所以筆者下載之后需要新建數據庫給permeate使用

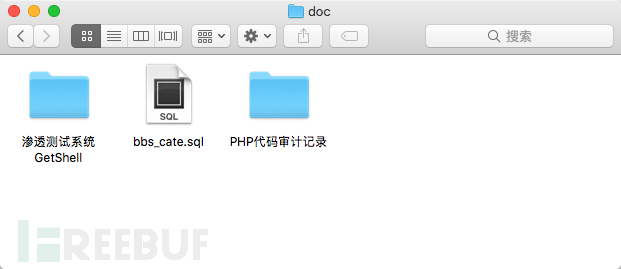

新建完成數據庫之后,筆者需要將一些數據表結構以及初始化數據導入到數據庫當中,在使用git下載下來之后,在其跟目錄有一個doc的文件夾,筆者打開它之后,能看到有一個sql文件,如下圖所示

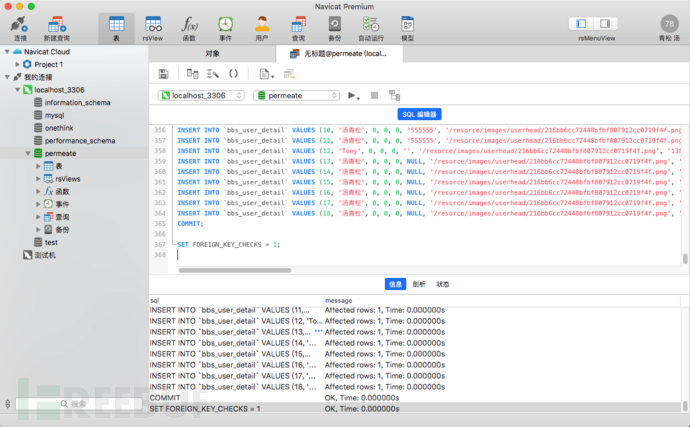

打開此文件并將其里面的內容復制,將復制的內容到管理數據庫的Navicat Premium當中,然后執行這些SQL語句,如下圖所示

打開此文件并將其里面的內容復制,將復制的內容到管理數據庫的Navicat Premium當中,然后執行這些SQL語句,如下圖所示

5.2.3 修改配置文件

導入數據庫完成之后,筆者修改數據庫配置文件,讓permeate能夠連接次數據庫,配置文件在根目錄 conf/dbconfig.php,里面的配置代碼如下,將其地址賬戶以及密碼和數據庫名稱一一對應填寫

<?php

!defined('DB_HOST') && define('DB_HOST','127.0.0.1');

!defined('DB_USER') && define('DB_USER','root');

!defined('DB_PASS') && define('DB_PASS','root');

!defined('DB_NAME') && define('DB_NAME','permeate');

!defined('DB_CHARSET') && define('DB_CHARSET','utf8');

$**=array('保密','男','女');

$edu=array('保密','小學','初中','高中/中專','大專','本科','研究生','博士','博士后');

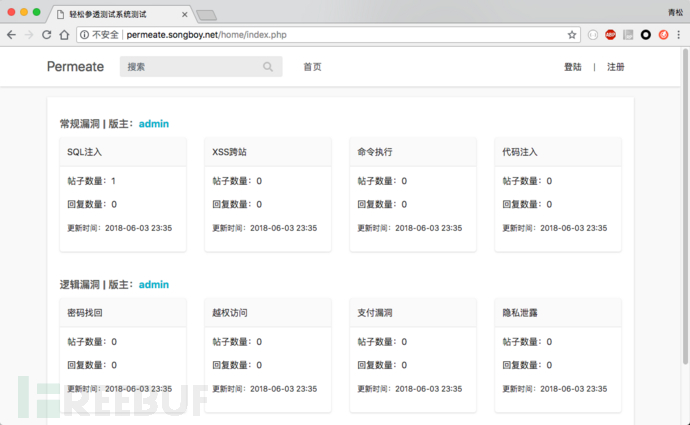

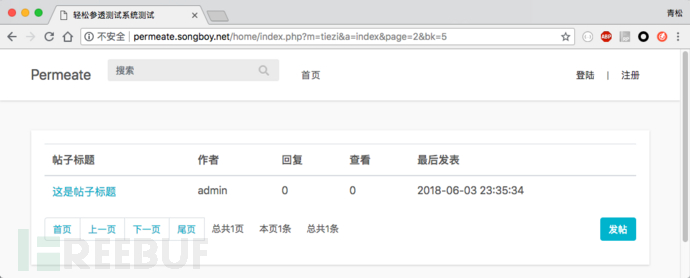

$admins=array('普通用戶','管理員')設置好數據庫之后,筆者安裝permeate便已經完成了,此時打開首頁,看到的界面應該如下圖所示:

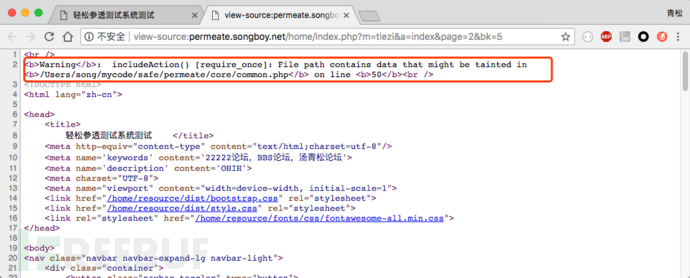

下面開始進行測試,筆者點擊第一個板塊SQL注入,并點擊列表下發的下一頁按鈕,此時看到的頁面如下圖所示: 在這個板塊列表頁中沒看到任何問題,但是實際上taint已經給筆者發出了警告提醒。

在這個板塊列表頁中沒看到任何問題,但是實際上taint已經給筆者發出了警告提醒。

筆者可以通過查看源代碼時候來看到這些問題,如下圖所示,taint提示在代碼文件 /Users/song/mycode/safe/permeate/core/common.php的50行,存在參數被污染的情況。

筆者找到對應的代碼位置,發現代碼內容如下:

function includeAction($model, $action){

//判斷控制器是否存在 $filePath = "./action/$model.php";

if (is_readable($filePath)) {

require_once $filePath;

$class = new $model;

if (is_callable(array($class, $action))) {

$class->$action();

return true;

}

}在代碼中筆者看到有一個require_once函數加載了文件,里面的參數使用了變量 $model 和 $action ,通過最終變量來源,在代碼文件/Users/song/mycode/safe/permeate/home/router.php發現這兩個參數確實沒有經過過濾,如下代碼所示:

<?phprequire_once "/core/common.php";$model = !empty($_GET['m']) ? $_GET['m'] : 'index';$action = !empty($_GET['a']) ? $_GET['a'] : 'index';

includeAction("$model","$action");最后需要提醒大家,Taint在開發環境安裝即可,不要安裝到生產環境當中,否則可能會把網站的安全問題直接暴露給攻擊者。

關于如何利用PHP擴展Taint找出網站的潛在安全漏洞實踐就分享到這里了,希望以上內容可以對大家有一定的幫助,可以學到更多知識。如果覺得文章不錯,可以把它分享出去讓更多的人看到。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。