您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

本篇文章給大家分享的是有關如何進行windows本地提權漏洞CVE-2018-8120復現,小編覺得挺實用的,因此分享給大家學習,希望大家閱讀完這篇文章后可以有所收獲,話不多說,跟著小編一起來看看吧。

前言:

2018年5月中旬ESET披露了其捕獲的PDF文檔樣本中的兩枚0-day漏洞,其中包含針對Windows系統的內核提權漏洞。該漏洞的漏洞編號為CVE-2018-8120,Windows已經提供安全更新修復此安全漏洞。

漏洞概述:

部分版本Windows系統win32k.sys組件的NtUserSetImeInfoEx()系統服務函數內部未驗證內核對象中的空指針對象,普通應用程序可利用該空指針漏洞以內核權限執行任意代碼。

受影響版本:

Win7x32, Win7 x64, Win2008 x32, Win2008 R2 x32, Win2008 R2 Datacenter x64, Win2008Enterprise x64 WinXP x32, Win2003 x32,Win2003 x64

提權工具下載鏈接:

https://github.com/alpha1ab/CVE-2018-8120

漏洞復現:

環境:Windows 7 企業版

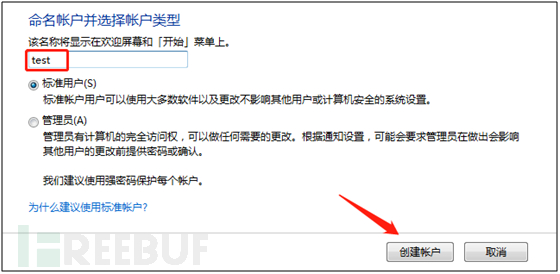

首先創建一個普通用戶組用戶test:

查詢當前用戶權限:

可以看到只是一個普通的用戶。

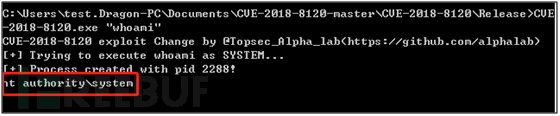

利用提權工具進行提權,執行CVE-2018-8120.exe “whoami”

顯示nt authority\system 提權成功。

修復建議:

微軟在2018年5月的安全更新中已經包含了針對該漏洞的補丁程序,安裝使用即可避免受到該漏洞的影響。

漏洞修復程序下載地址:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-8120

以上就是如何進行windows本地提權漏洞CVE-2018-8120復現,小編相信有部分知識點可能是我們日常工作會見到或用到的。希望你能通過這篇文章學到更多知識。更多詳情敬請關注億速云行業資訊頻道。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。