溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

原理:使用ARP協議,在網段內進行廣播,查看是否有回包,如果有,證明該主機存活;

優點:掃描速度快、可靠;

缺點:不可路由,只能發現同一網段內的主機;

kali 2.0

利用arping命令結合腳本實現主機發現

#!/bin/bash

#Author:Tao

if [ $# -ne 1 ];then

echo "Usage ./arp.sh [interface]"

exit

fi

intface=$1

ipd=$(ifconfig eth0 | grep 'netmask' | cut -d ' ' -f 10 | cut -d '.' -f 1-3)

for num in $(seq 1 255);do

ip=$ipd.$num

arping -c 1 $ip | grep bytes | cut -d ' ' -f 5 | cut -d '(' -f 2 | cut -d ')' -f 1

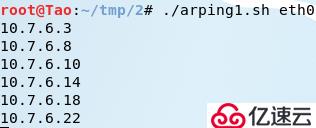

done腳本一效果圖:

#!/bin/bash

#Author:Tao

interface=$(ifconfig | head -1 | awk -F ":" '{print $1}')

ip=$(ifconfig $interface | grep "netmask" | awk '{print $2}'| cut -d '.' -f 1-3)

for i in `seq 1 254`;do

arping -c 1 $ip.$i | grep from | cut -d " " -f 5 | cut -d "(" -f 2 | cut -d ")" -f 1

done > alive.txt

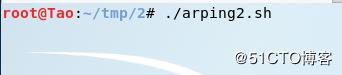

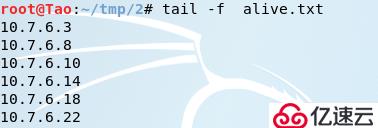

注:以上腳本結果回輸入到alive.txt文件

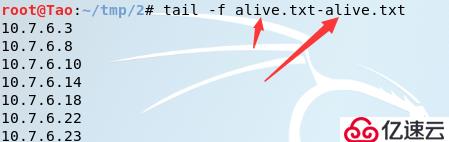

腳本二效果圖:

#!/bin/bash

#Author:Tao

file=$1

for i in $(cat $1);do

arping -c 1 $i | grep from | cut -d " " -f 5 | cut -d "(" -f 2 | cut -d ")" -f 1

done > $1-alive.txt

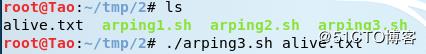

注:以上腳本結果回輸入到你傳的文件名+alive.txt文件

總結:腳本大同小異~,記錄一下

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。