您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

Laravel框架是目前許多網站,APP運營者都在使用的一款開發框架,正因為使用的網站較多,許多攻擊者都在不停的對該網站進行漏洞測試,我們SINE安全在對該套系統進行漏洞測試的時候,發現存在REC漏洞.主要是XSRF漏洞,下面我們來詳細的分析漏洞,以及如何利用,漏洞修復等三個方面進行全面的記錄.

該Laravel REC漏洞的利用是需要條件的,必須滿足APP_KEY泄露的情況下才能成功的利用與觸發,我們SINE安全技術在整體的漏洞測試與復現過程里,共發現2個地方可以導致網站漏洞的發生,第一個是Post數據包里的cookies字段,再一個是HTTP header字段可以插入惡意的共計代碼到網站后端中去.

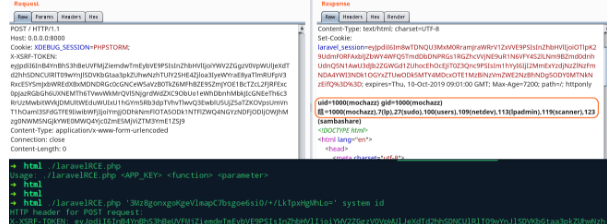

我們來搭建一下網站漏洞測試的環境,使用linux centos系統,PHP5.5版本,數據庫是mysql,使用apache環境來搭建,使用的Laravel版本為5.6.28.首先我們去官方下載該版本,并解壓到apache設置的網站目錄路徑.首先我們post數據過去可以看到我們代碼里,會調用十幾個類,并將類里的對象進行調用,參數賦值,而在cookies和verifycsrftoken值里發現可以使用app_key進行漏洞利用,首先我們使用cookies來復現看下:

代碼如下:

POST / HTTP/1.2

Host: 127.0.0.2:80

Cookie: safe_SESSION=PHPSTORM; 5LqG5L+d6K+B5omA6L6T5Ye655qE57yW56CB5L2N5Y+v6K+75a2X56ym77yMQmFzZTY05Yi25a6a5LqG5LiA5Liq57yW56CB6KGo77yM5Lul5L6/6L+b6KGM57uf5LiA6L2s5o2i44CC57yW56CB6KGo55qE5aSn5bCP5Li6Ml42PTY077yM6L+Z5Lmf5pivQmFzZTY05ZCN56ew55qE55Sx5p2l44CCDQoNCkJhc2U2NOe8lueggeihqA==;

Content-Type: application/x-www-form-

Connection: open

Content-Length: 1

上面的代碼中在cookies欄里.加密的值就是我們要偽造的攻擊代碼,將該POST請求提交到網站中去,首先會對APP_key進行解密并賦值過去,如果解密成功的話, 哪么就會效驗cookies里的值,并對其進行反序列的操作,進而導致漏洞的發生,就會觸發RCE漏洞了.

http header方式的漏洞利用,我們漏洞測試一下,首先也是構造跟cookies差不多的代碼,如下:

POST / HTTP/1.2

Host: 127.0.0.2:80

X-XSRF-TOKEN: +B5omA6L6T5Ye655qE57yW56CB5L2N5Y+v6K+75a2X56ym77yMQmFzZTY05Yi25a6a5LqG5LiA5Liq57yW56CB6KGo77yM5Lul5L6/6L+b6KGM57uf5LiA6L2s5o2i44CC57yW56CB6KGo55qE5aSn5bCP5Li6Ml42PTY077yM6L+Z5Lmf5pivQmFzZTY05ZCN56ew55qE55Sx5p2l44CCDQoNCkJhc2U2NOe8lueggeihqA==;

Content-Type: application/x-www-form-

Connection: open

Content-Length: 1

這里看這個X-XSRF-TOKEN:值,Laravel 框架在提交過程中會去判斷并效驗這個值,如果解密成功就會進行反序列化的操作,這里就不再一一的介紹與解釋了.

那如何對Laravel的漏洞進行修復?

我們SINE安全技術對Laravel的版本進行升級發現,最新的5.6.30版本已經對該rce漏洞進行了修復,在我們對代碼的比對中看出,對cookies的解密并解析操作進行了判斷,多寫了static::serialized() 值,同樣的在X-XSRF-TOKEN里也加入了這個值.如果您對代碼不是太懂的話,也可以找專業的網站安全公司來進行修復,國內SINESAFE,綠盟,啟明星辰,都是比較不錯的,針對于Laravel的網站漏洞檢測與測試就到此,也希望通過這次的分享,讓更多的人了解網站漏洞,漏洞的產生原因,以及該如何修復漏洞,網站安全了,我們才能放開手腳去開拓市 場,做好營銷.

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。