您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

企業中已經為Office 365中Exchange Online啟用了審核日志,并且配置好了需要審核的操作。當在正常的運行過程中,默認情況下郵箱的審核日志將保留90天。現在只要是符合審核條件的操作,都將被記錄的日志中。比如有管理員訪問的用戶的郵箱操作、有委派用戶刪除了用戶郵箱中的郵件等。每一條日志中都會包含:訪問的時間、訪問的用戶、執行的操作、該操作是否執行成功等信息。

通過使用Exchange管理中心(EAC)可以獲取郵箱審核日志的內容。但是,由于Exchange Online的郵箱審核日志是通過XML格式提供的,并且是作為附件形式發送到指定接收郵箱的。默認情況下,Exchange Online的Outlook Web App(OWA)是不支持XML附件的,因此,如果使用OWA作為客戶端則需要額外配置啟用允許XML附件。

一、配置OWA允許XML附件

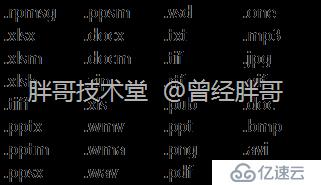

默認情況下,Exchange Online的OWA只允許如下擴展名的郵件附件:

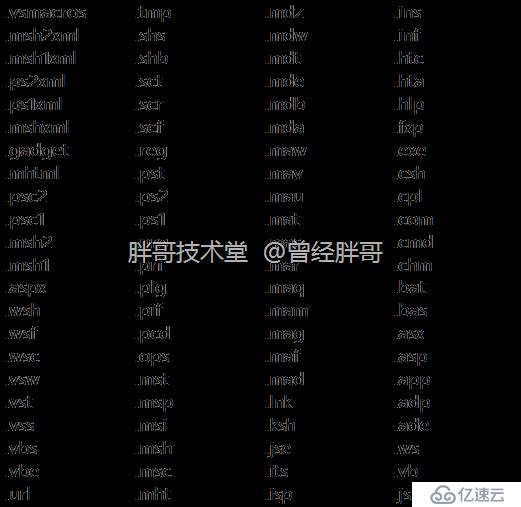

而明確標記為阻止的擴展名有:

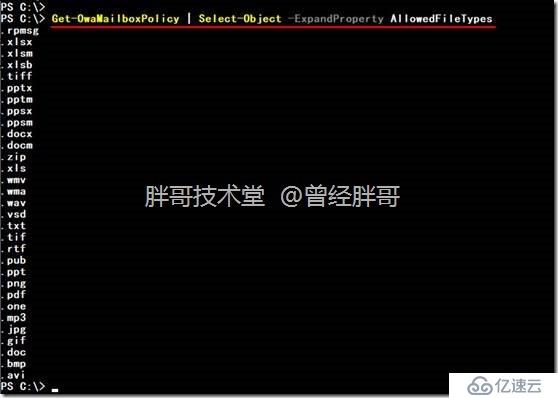

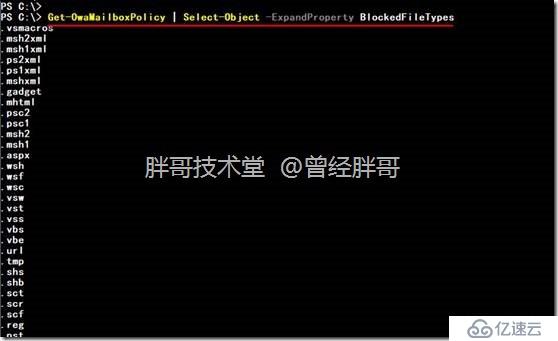

1、如何了解Exchange Online的OWA默認支持或拒絕的附件格式

可以通過Get-OwaMailboxPolicy命令獲取當前Exchange Online的OWA支持或拒絕的所有附件文件擴展名格式

Get-OwaMailboxPolicy | Select-Object -ExpandProperty AllowedFileTypes

Get-OwaMailboxPolicy | Select-Object -ExpandProperty BlockedFileTypes

2、添加OWA支持XML附件格式文件

使用Set-OwaMailboxPolicy設置OWA郵箱策略,將XML格式擴展名添加到Exchange Online的OWA允許列表中。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -AllowedFileTypes @{add='.xml'}

通過Get-OwaMailboxPolicy查看結果,可以看見xml已經出現在允許列表中了。

如果不再需要支持那么可以將其從允許列表中移除。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -AllowedFileTypes @{remove='.xml'}

3、保證XML不在OWA阻止附件格式文件列表中

同樣可以使用Set-OwaMailboxPolicy設置OWA郵箱策略,將指定格式的擴展名從Exchange Online的OWA阻止列表中移除。

Set-OwaMailboxPolicy -Identity OwaMailboxPolicy-Default -BlockedFileTypes @{remove='.xml'}

當然如果需要阻止一個特定格式的文件,可以直接用add在阻止列表中進行添加即可。

二、導出郵箱審核日志

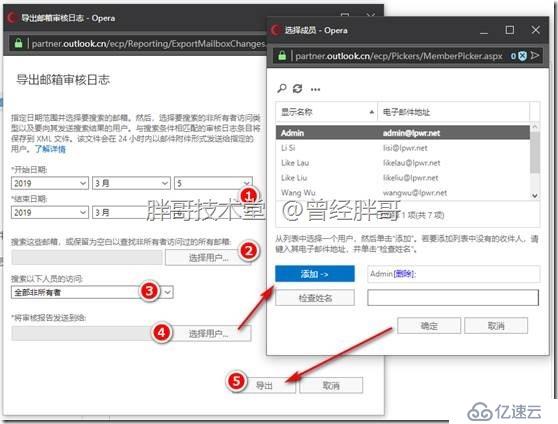

在Exchange管理中心(EAC)中,點擊左側導航欄中的“合規性管理”,在右邊窗口中點擊“審核”,然后點擊“導出郵箱審核日志”。

在彈出的“導出郵箱審核日志”頁面中,需要先后設置如下參數:

日志的開始時間和結束時間,指定需要導出哪個用戶的郵箱審核日志或所有郵箱的審核日志。

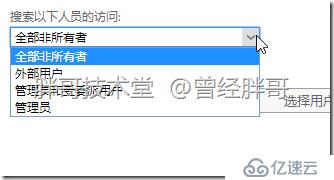

默認情況下是搜索“全部非所有者”訪問日志,此外還可以選擇其它類型。

全部非所有者:將包含組織內的管理員和受委派用戶的訪問,以及運行Exchange Online的微軟數據中心的管理員的訪問;

外部用戶:僅包含運行Exchange Online的微軟數據中心的管理員的訪問;

管理員和收委派用戶:僅包含組織內的管理員和受委派用戶的訪問;

管理員:僅包含組織內的管理員的訪問。

最后,指定接收審核日志的郵箱,點擊“導出”完成配置。

需要注意的是,收到郵件的過程較為緩慢,EAC中提示“會在24小時內”發送給指定的收件人。

三、如何分析郵箱審核日志

當Exchange Online執行審核日志導出后,指定接收郵箱將收到如下格式的電子郵件:

附件中包含一個SearchResult.xml的文件。在該xml文件中,每一個事件都是以條目的形式出現的,一個條目是以“<Event”開頭,以“</Evnet>”結尾。

在一條事件中,比較有用的字段如下:

Owner:郵箱的所有者;

LastAccessd:該事件訪問郵箱的時間;

Operation:訪問者在郵箱中進行的操作;

OperationResult:操作是否成功?還是失敗;

Logon Type:非所有者訪問的類型,包括:管理員、受委派用戶和外部用戶;

FolderPathName:此次訪問受影響的文件夾路徑名稱;

ClientInfoString:此次訪問使用的客戶端軟件信息;

ClientIPAddress:此次訪問是從那個IP地址發起的;

InternalLogonType:此次訪問所使用的賬戶登錄類型;

MailboxOwnerUPN:此次訪問的郵箱的所有者的郵件地址;

LogonUserDN:此次訪問者的顯示名;

Subject:此次訪問涉及到的郵件主題。

通過上述信息,可以幫助企業很快定位用戶郵箱被非所有者訪問的具體情況,從而幫助企業進行合規、法務,以及訴訟方面的取得相關利益。

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。