溫馨提示×

您好,登錄后才能下訂單哦!

點擊 登錄注冊 即表示同意《億速云用戶服務條款》

您好,登錄后才能下訂單哦!

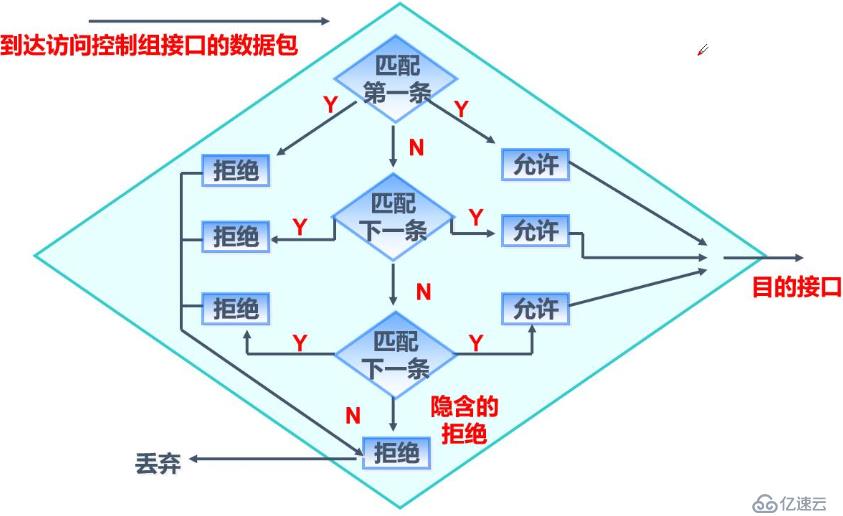

訪問控制列表是應用在路由器接口的指令列表,這些指令列表用來告訴路由器哪些數據包可以接收、哪些數據包需要拒絕。

訪問控制是網絡安全防范和保護的主要策略,它的主要任務是保證網絡資源不被非法使用和訪問。它是保證網絡安全最重要的核心策略之一。訪問控制涉及的技術也比較廣,包括入網訪問控制、網絡權限控制、目錄級控制以及屬性控制等多種手段。

| ???端口?? ? | ???協議??? | 說明 |

|---|---|---|

| 21 | FTP | FTP服務器所開放的控制端口,20端口是ftp的數據連接,21端口是ftp的控制連接 |

| 23 | TELNET | 用于遠程登錄,可以遠程控制管理目標計算機 |

| 25 | SMTP | SMTP服務器開放的端口,用于發送郵件 |

| 80 | HTTP | 超文本傳輸協議,https 443安全 |

| 110 | POP3 | 用于郵件的接受 |

| 143 | IAMP | 用于發送郵件 |

| 22 | SSH | 密文遠程登錄 |

| 68,67 | DHCP | IP地址自動分配,客戶端請求用的67,服務器回應用的68 |

| 53 | DNS | 域名解析 |

| 3389 | RDP | 遠程桌面 |

| ???端口??? | ???協議??? | 說明 |

|---|---|---|

| 69 | TFTP | 簡單文件傳輸協議 |

| 111 | RPC | 遠程過程調用 |

| 123 | NTP | 網絡時間協議 |

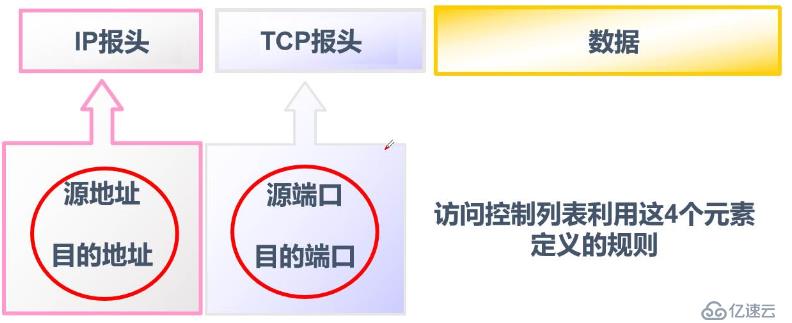

- 讀取第三層,第四層包頭信息

- 根據預先定義好的規則對包進行過濾

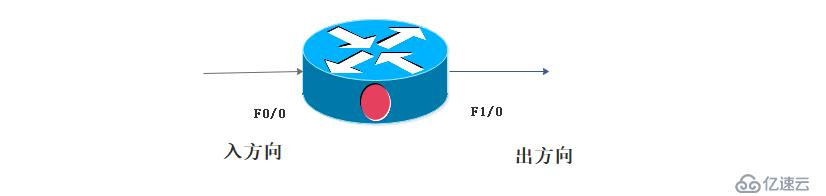

- 出:已經過路由器的處理,正離開路由器接口的數據包

- 入:已經到達路由器接口的數據包,將被路由器處理

白名單

允許 1.2

允許 1.3

拒絕所有(可以不寫)黑名單

拒絕 1.2

拒絕 1.3

允許所有(必須寫)

- 基于源IP地址過濾數據包

- 標準訪問控制列表的訪問控制列表號1~99

- 基于源IP地址,目的IP地址,指定協議,端口和標志來過濾數據包

- 擴展訪問控制列表的訪問控制列表號是100~199

- 命名訪問控制列表允許在標準和擴展訪問控制列表中使用名稱代替表號

access-list access-list-number { permit | deny} source [source-wildcard ]

//permit表示允許數據包通過 ,deny表示拒絕數據包通過 ,source [ source-wildcard ]只對源IP進行控制+(反子網掩碼)Router(config)# access-list 1 permit 192.168.1.0 0.0.0.255

Router(config)# access-list 1 permit 192.168.2.2 0.0.0.0

//允許192.168.1.0/24和主機192.168.2.2的流量通過no access-list access-list-number //直接刪除ACL列表號access-list 1 deny 0.0.0.0 255.255.255.255 //拒絕所有iphost //host后面可跟ip地址,免去子網掩碼的輸入

any //等同于拒絕所有ipip access-group access-list-number {in | out}

//控制方最近的端口,in是進入out是輸出no ip access-group access-list-number {in | out}需求

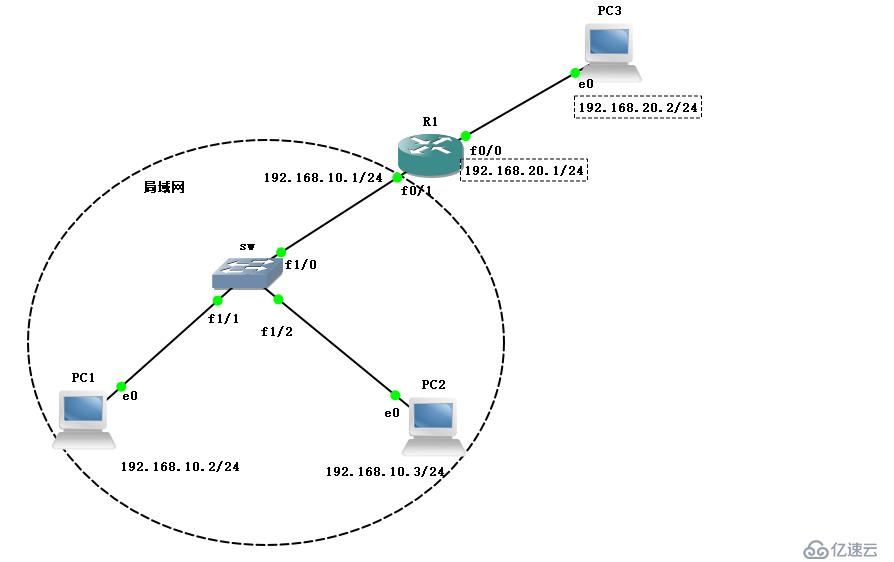

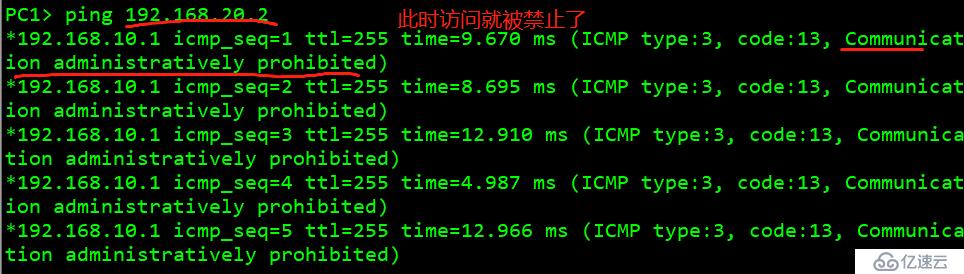

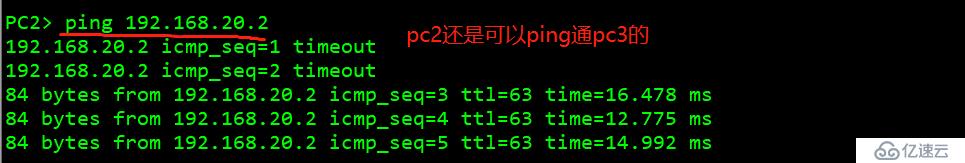

禁止192.168.10.2訪問pc3

sw#conf t ##進入全局模式

sw(config)#no ip routing ##關閉路由功能

sw(config)#int f1/0 ##進入接口f1/0

sw(config-if)#speed 100 ##因為和路由相連所以要配置雙工模式和速率

sw(config-if)#duplex fullR1#conf t ##全局模式

R1(config-if)#int f0/1

R1(config-if)#ip add 192.168.10.1 255.255.255.0 ##配置網關

R1(config-if)#no shut ##開啟

R1(config-if)#int f0/0

R1(config-if)#ip add 192.168.20.1 255.255.255.0 ##配置網關

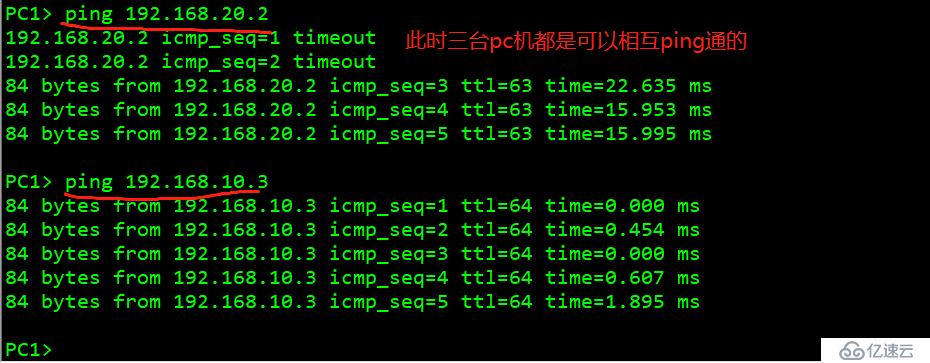

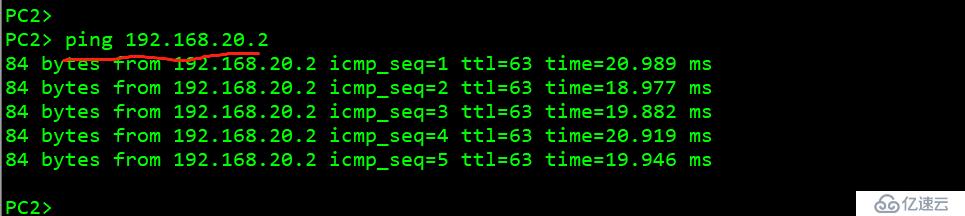

R1(config-if)#no shut ##開啟PC1> ip 192.168.10.2 192.168.10.1

PC2> ip 192.168.10.3 192.168.10.1

PC3> ip 192.168.20.2 192.168.20.1

R1#conf t ##全局模式

R1(config)#access-list 1 deny host 192.168.10.2 ##禁止10.2訪問

R1(config)#access-list 1 permit any ##允許所有(必須寫)

R1(config)#do show access-list ##查看訪問控制列表

Standard IP access list 1

10 deny 192.168.10.2

20 permit any

R1(config)#int f0/1

R1(config-if)#ip access-group 1 in ##應用于接口f0/1

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。