您好,登錄后才能下訂單哦!

您好,登錄后才能下訂單哦!

這篇文章給大家分享的是有關linux服務器中SSH破解預防的示例分析的內容。小編覺得挺實用的,因此分享給大家做個參考,一起跟隨小編過來看看吧。

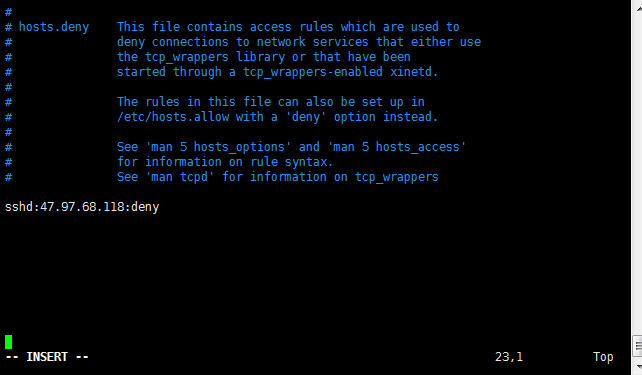

1、linux服務器通過配置 /etc/hosts.deny 禁止對方IP通過SSH登錄我的服務器

vim /etc/hosts.deny

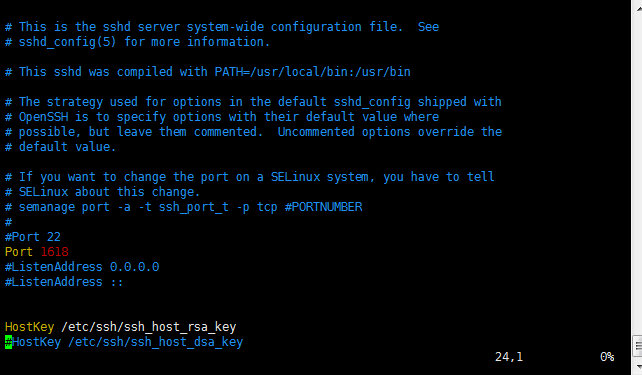

2、不用SSH服務的默認端口22,重新設置一個新端口,最好設置的新端口號大于1024

首先,登錄阿里云控制臺,在自己服務器上開放新端口;

然后,修改服務器上SSH的配置文件,在文件中添加一行 Port 1618 并保存退出(:wq)

vim /etc/ssh/sshd_config

每次對SSH服務配置的改動后都需要重新啟動ssh服務

service sshd restart

3、不給對方暴力破解的機會。刪除admin這類常見的用戶,對方無法猜到用戶名,就無法進行對密碼的暴力破解(userdel -r 表示徹底刪除而不保留該用戶的文件信息)

userdel -r admin

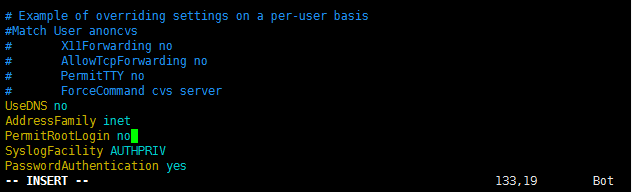

4、禁止root用戶通過SSH方式登錄,因為服務器默認的超級用戶名為root,對方就有機會以root用戶名進行密碼暴力破解,萬一破解成功擁有root權限可以造成的破壞太大,特別是在生產環境下,所以可以這樣做,用其他用戶登錄SSH,如果有需要再用 su - 切換回root用戶

vim /etc/ssh/sshd_config

在PermitRootLogin yes這一行改為 PermitRootLogin no

5、登錄SSH的用戶密碼盡可能的復雜。

感謝各位的閱讀!關于“linux服務器中SSH破解預防的示例分析”這篇文章就分享到這里了,希望以上內容可以對大家有一定的幫助,讓大家可以學到更多知識,如果覺得文章不錯,可以把它分享出去讓更多的人看到吧!

免責聲明:本站發布的內容(圖片、視頻和文字)以原創、轉載和分享為主,文章觀點不代表本網站立場,如果涉及侵權請聯系站長郵箱:is@yisu.com進行舉報,并提供相關證據,一經查實,將立刻刪除涉嫌侵權內容。